На конференции Consensus 2026 Чарльз Хоскинсон из Cardano заявил, что «пользователям, вероятно, никогда не следует иметь свои закрытые ключи», добавив при этом, что «что-то должно хранить закрытые ключи за пользователей».

Он утверждал, что безопасные чипы, уже встроенные в iPhone, телефоны на Android и устройства Samsung, превосходят аналогичные чипы в Ledger и Trezor, и что большинство криптовалютных пользователей уже носят с собой лучшее оборудование для подписи, даже не осознавая этого.

Управление закрытыми ключами было узким местом для розничного принятия с самых ранних дней Bitcoin. Пользователи сталкиваются с проблемой 12- или 24-словной фразы-секрета, обычно забывая её, фотографируя, сохраняя в облачных заметках или полностью теряя.

Аппаратные кошельки решили проблему извлечения, поскольку Ledger или Trezor генерируют и хранят ключи, которые никогда не покидают устройство в открытом виде, одновременно создавая трение, которое массовые пользователи постоянно отвергали.

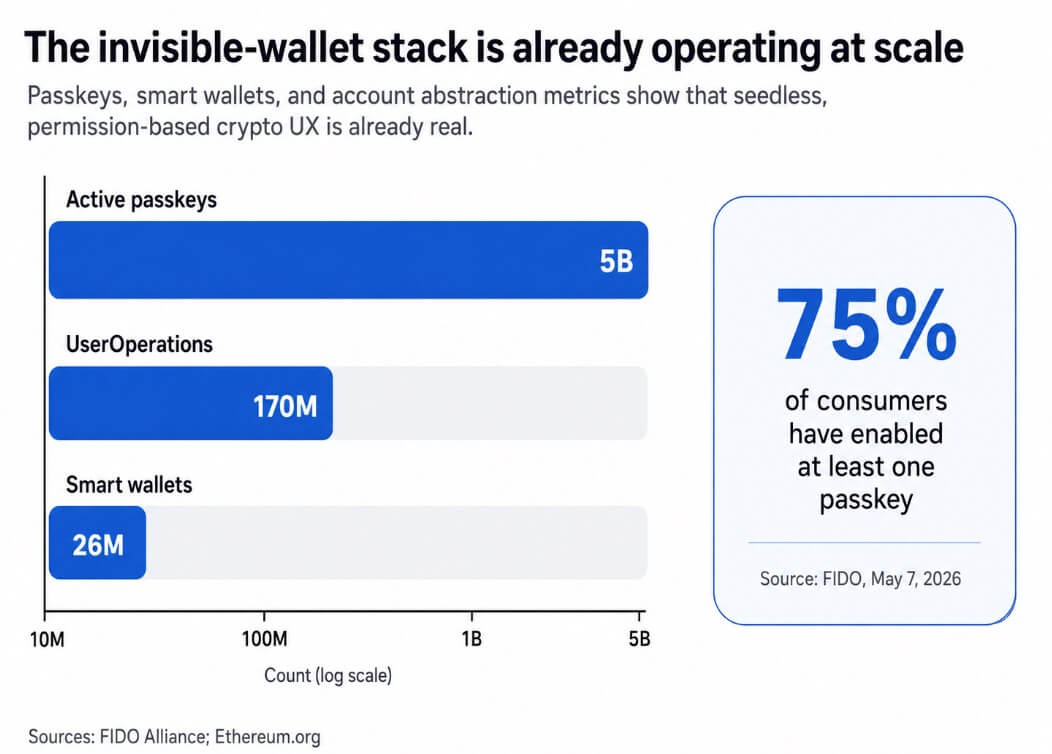

7 мая FIDO сообщил, что сейчас насчитывается 5 миллиардов активных паролей по всему миру, причем 75% потребителей включили хотя бы один. Пользователи уже воспринимают привязанные к устройству биометрические разблокировки как нормальную часть аутентификации.

Умный кошелек Coinbase реализует это, позволяя пользователям регистрироваться без восстановительной фразы, используя пароли Apple или Google, и создавая независимый сертификат, привязанный к защищенному оборудованию. Face ID или PIN становятся единственным интерфейсом, который требуется пользователю.

Хоскинсон прав, что обычные телефоны содержат серьезное защитное оборудование. Secure Enclave от Apple — это специализированная подсистема, изолированная от основного процессора, и компания утверждает, что она защищает конфиденциальные данные даже в случае компрометации ядра приложения-процессора злоумышленником.

Система Keystore в Android поддерживает аппаратно защищённые ключи, которые могут оставаться невыносимыми и привязываться к доверенной среде выполнения или защищённому элементу; реализации StrongBox добавляют выделенный CPU и дополнительные требования к изоляции.

Система Knox от Samsung обеспечивает аппаратную защиту ключей через TrustZone, а DualDAR добавляет дополнительные уровни шифрования для данных рабочего профиля.

Хоскинсон описал рабочий профиль Knox как «отдельную операционную систему, отдельные схемы в аппаратном обеспечении».

| Модель | Где хранится ключ | Можно ли извлечь ключ? | Могут ли вредоносные программы обмануть подписывание? | Как проверяются детали транзакции | Лучший вариант использования |

|---|---|---|---|---|---|

| Кошелек с фразой-секретом | Производится из 12- или 24-словной восстановительной фразы, часто хранящейся в программном обеспечении или записанной пользователем | Да, потенциально — секрет может быть раскрыт через плохое хранение, скриншоты, облачные резервные копии, фишинг или компрометацию устройства | Да — если приложение кошелька или устройство скомпрометированы, злоумышленник может обмануть пользователя или напрямую украсть секрет | Обычно через интерфейс приложения кошелька на том же устройстве | Низкий уровень сложности при регистрации, небольшие балансы, пользователи, комфортные с ручным резервированием |

| Аппаратный кошелёк на основе телефона | Внутри защищённого оборудования телефона, такого как Apple Secure Enclave, Android Keystore/TEE/StrongBox или защиты на основе Samsung Knox | Обычно нет — ключ может оставаться невыносимым и привязанным к аппаратному обеспечению устройства | Да — ключ может оставаться защищённым, но скомпрометированное приложение или ОС всё ещё могут попытаться заставить устройство подписать что-то вредоносное | Через интерфейс телефона, биометрию, PIN и запросы кошелька; безопасность сильно зависит от UX утверждения и проверки намерений | Ежедневные платежи, рутинное самохранение, массовые пользователи, регистрация без фразы-секрета/с паролем |

| Специализированный аппаратный кошелёк | Внутри отдельного устройства для подписи, такого как Ledger или Trezor | Обычно нет — ключи спроектированы так, чтобы оставаться на устройстве и не покидать его в открытом виде | Значительно сложнее, но не невозможно — ключ лучше изолирован, хотя злоумышленники всё ещё могут попытаться обмануть пользователя, заставив его одобрить вредоносную транзакцию | На собственном надежном дисплее кошелька / защищенном экране, физически отделённом от телефона или компьютера | Большие балансы, долгосрочное хранение, пользователи, которые хотят более высокой изоляции и чистой модели угроз |

Специализированные кошельки имеют преимущество

Защищённое оборудование на основе телефонов и специализированные устройства для подписи работают на разных моделях угроз.

Ledger использует защищённый элемент, который управляет безопасным экраном на самом устройстве, поэтому пользователи могут проверять детали транзакций даже тогда, когда подключённый телефон или ноутбук подвергается атаке.

Трезор показывает на своём надёжном дисплее транзакцию, которая подписывается, независимо от того, что отображает хост-машина. Новые модели Trezor Safe 3, Safe 5 и Safe 7 также включают защищённые элементы, поэтому критика, что аппаратные кошельки лишены защищённого кремния, теперь устарела.

Недостаток, который отметил Хоскинсон, — доступность, поскольку Ledger и Trezor требуют отдельного устройства, сопутствующего приложения и процесса подписи, который прерывает транзакцию.

Для ежедневных объёмов транзакций и рутинного самохранения телефоны являются вполне реальными основными подписывающими устройствами. Для больших балансов или пользователей, которые хотят самую надёжную модель угроз, специализированные устройства с изолированными дисплеями физически отделяют экран подписи от скомпрометированной машины, гарантируя, что вредоносное ПО хоста не сможет достичь дисплея.

Интеграция ИИ в платежи добавляет новый уровень в стек. ИИ-агентам нужна полномочия на платежи, чтобы быть полезными, но предоставление агенту доступа к главному закрытому ключу — это то, чего большинство пользователей сознательно не примут.

Жизнеспособная архитектура — это ограниченное делегирование, состоящее из агента, уполномоченного расходовать в пределах заданных лимитов в течение установленного периода, без доступа к сертификату, контролирующему широкий кошелёк.

Документация Base по разрешениям на расходы уже рассматривает покупки ИИ-агентов как основной сценарий для регулярных авторизаций ограниченного масштаба. Интеграция AgentCore Payments от Coinbase и инструменты для оплаты стейблкоинов от AWS стейблкоинов реализуют ту же модель агентов, проводящих транзакции в рамках бюджетных ограничений с полными журналами аудита, без прямого доступа к закрытым ключам.

Ethereum EIP-4337 позволил создать более 26 миллионов смарт-кошельков и 170 миллионов UserOperations, а EIP-7702 от Pectra расширяет программируемое поведение кошельков до внешне принадлежащих аккаунтов, позволяя группировать транзакции, спонсировать газ, использовать логику восстановления и настраивать параметры.

Инфраструктура для кошельков, совместимых с агентами и основанная на разрешениях, уже существует в значимых масштабах.

Гистограмма показывает 5 миллиардов активных паролей, 170 миллионов UserOperations и 26 миллионов смарт-кошельков, при этом 75% потребителей включили хотя бы один пароль.

Гистограмма показывает 5 миллиардов активных паролей, 170 миллионов UserOperations и 26 миллионов смарт-кошельков, при этом 75% потребителей включили хотя бы один пароль.

Ваши ключи, но вы их никогда не видите

«Не ваши ключи — не ваши монеты» всегда было не только технической позицией, но и философской, и предполагает, что пользователи должны напрямую обращаться с криптографическими секретами.

Однако эта позиция может не выдержать контакта с массовым рынком. Более устойчивая версия самохранения выглядит как аутентификация на основе биометрии и генерация невыносимого ключа в защищённом оборудовании, без просмотра исходного материала ключа.

Пользователь контролирует лимиты расходов, сеансовые ключи, делегированные разрешения, логику восстановления и читаемые человеком процессы утверждения.

Безопасный механизм意图 от Apple позволяет аппаратному обеспечению физически подтверждать намерения пользователя таким образом, что даже корневое или ядро программного обеспечения не могут подделать этот процесс. Android Keystore поддерживает требования к аутентификации на уровне каждой операции.

Эти возможности переносят ответственность за хранение с «можете ли вы сохранить секрет» на «можете ли вы проверить, что вы действительно собирались авторизовать».

Самым острым ограничением в формулировке Хоскинсона является то, что скомпрометированное приложение или операционная система могут быть неспособны извлечь аппаратно защищённый ключ, но при этом продолжать использовать его на устройстве.

Невыносимость ключей и безопасность транзакций — это отдельные гарантии, и недавняя история показывает, как катастрофично может проявиться эта разница.

Анализ CertiK инцидента с Bybit показал, что злоумышленники обманули подписывающих лиц, заставив их авторизовать вредоносную транзакцию. Атака удалась даже несмотря на то, что закрытый ключ никогда не покидал аппаратное обеспечение.

Chainalysis сообщила, что мошенничества путём имитации личности выросли более чем на 1400% в 2025 году, а мошенничества с использованием ИИ принесли в 4,5 раза больше дохода, чем традиционные.

Модель самохранения, ориентированная на телефон, скрыла бы закрытые ключи от пользователей и одновременно сделала намерения транзакций, UX утверждения и лимиты расходов основной поверхностью безопасности.

Две траектории

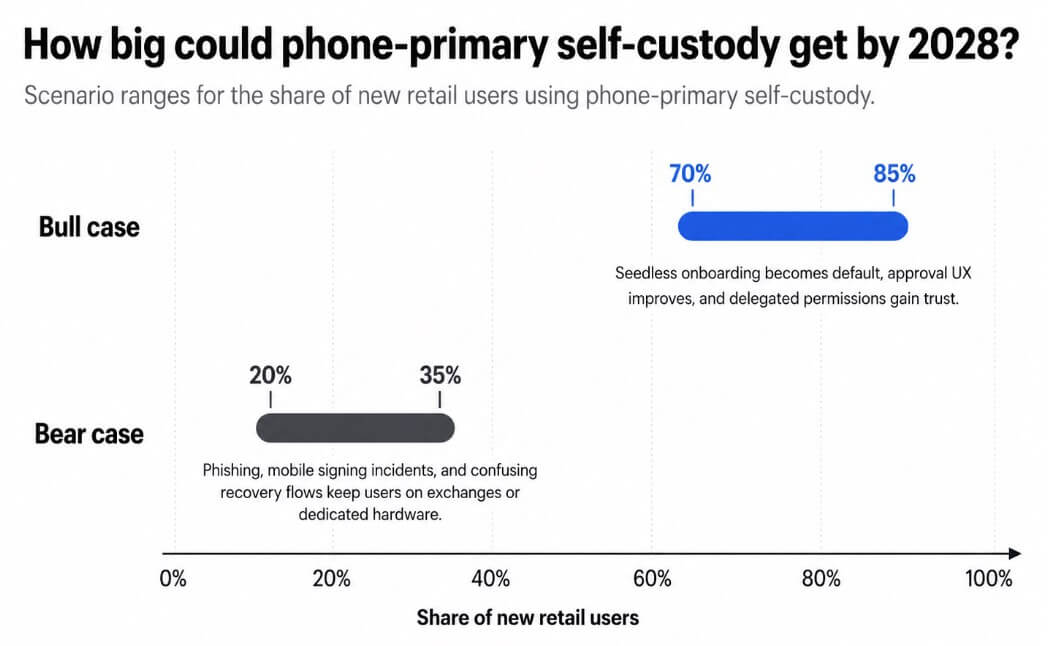

Если кошельки достаточно хорошо решат UX намерений, чтобы завоевать доверие потребителей через стандартизированные лимиты расходов, отзывные делегации и понятные запросы на утверждение, самохранение через телефон может составить от 70% до 85% новых розничных пользователей к 2028 году.

Регистрация без фразы-секрета становится стандартом, абстракция аккаунтов переходит из продвинутой функции в базовое ожидание, а фраза-секрет становится опцией настройки для пользователей, которые этого хотят.

Если инциденты с подписью через мобильные устройства, фишинг, скомпрометированные процессы утверждения или запутанные механизмы восстановления продолжат приводить к крупным потерям, самохранение через телефон застрянет на уровне от 20% до 35% розничного рынка.

Пользователи, потерявшие средства из-за атаки на кошелёк через телефон, описывают это как взлом и возвращаются на биржи.

Сценарная диаграмма прогнозирует, что самохранение через телефон достигнет от 70% до 85% новых розничных пользователей к 2028 году в «бычьем» сценарии и от 20% до 35% в «медвежьем».

Сценарная диаграмма прогнозирует, что самохранение через телефон достигнет от 70% до 85% новых розничных пользователей к 2028 году в «бычьем» сценарии и от 20% до 35% в «медвежьем».

Неприятный подтекст любой из траекторий — зависимость от платформы. Если самохранение перейдёт в аппаратное обеспечение, встроенное в телефоны, то Apple, Google, Samsung и крупные провайдеры SDK для кошельков станут мощными центрами в архитектуре безопасности криптовалют.

Модель остаётся некастодиальной в техническом смысле, но безопасность кошелька больше зависит от API ОС, политик доступа к зонам безопасности и правил распространения приложений.

Пост Чарльз Хоскинсон из Cardano говорит, что будущее криптовалютных кошельков будет внутри iPhone и Android был первым опубликован на CryptoSlate.