ในการประชุม Consensus 2026, Cardano ชาร์ลส์ ฮอสกินสันกล่าวว่า "ผู้ใช้ไม่ควรเก็บคีย์ส่วนตัวไว้เลย" และเสริมว่า "ควรมีบางอย่างที่เก็บคีย์ส่วนตัวให้ผู้ใช้แทน"

เขาโต้แย้งว่าชิปความปลอดภัยที่ฝังอยู่ใน iPhone, โทรศัพท์ Android และอุปกรณ์ Samsung นั้นเหนือกว่าชิปในอุปกรณ์ Ledger และ Trezor และผู้ใช้คริปโตส่วนใหญ่ก็พกฮาร์ดแวร์การลงนามที่ดีกว่าอยู่แล้วโดยไม่รู้ตัว

การจัดการคีย์ส่วนตัวเคยเป็นปัญหาคอขวดสำหรับการนำไปใช้ในระดับร้านค้าปลีกมาตั้งแต่วันแรกๆ ของ Bitcoin ผู้ใช้มักมีปัญหากับวลีเมล็ดพันธุ์ 12 หรือ 24 คำ โดยมักจะลืม ถ่ายรูป เก็บไว้ในโน้ตคลาวด์ หรือทำหายไปหมด

กระเป๋าเงินฮาร์ดแวร์ได้แก้ปัญหาการดึงคีย์ออกมา เพราะ Ledger หรือ Trezor จะสร้างและเก็บคีย์ไว้ในอุปกรณ์โดยไม่มีการปล่อยออกมาในรูปแบบข้อความธรรมดา ขณะเดียวกันก็เพิ่มแรงเสียดทานที่ผู้ใช้ทั่วไปปฏิเสธอย่างต่อเนื่อง

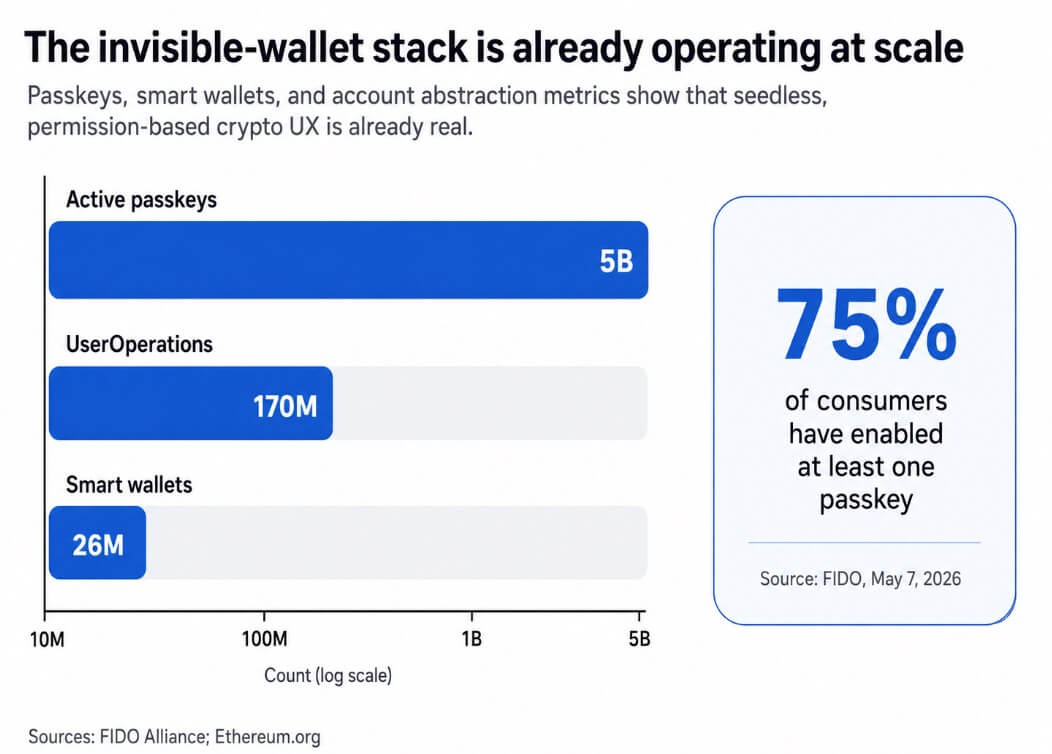

FIDO รายงานเมื่อวันที่ 7 พฤษภาคมว่าตอนนี้มี รหัสผ่านที่ใช้งานอยู่ทั่วโลกถึง 5 พันล้านคน โดย 75% ของผู้บริโภคเปิดใช้งานอย่างน้อยหนึ่งรหัสผ่านแล้ว ผู้ใช้ยอมรับบัญชีที่ผูกกับอุปกรณ์และปลดล็อกด้วยไบโอเมตริกซ์เป็นส่วนหนึ่งของการตรวจสอบสิทธิ์ปกติ

กระเป๋าเงินอัจฉริยะของ Coinbase ทำให้การใช้งานเป็นจริงโดยให้ผู้ใช้เข้าร่วมได้โดยไม่ต้องใช้วลีกู้คืน ใช้รหัสผ่านของ Apple หรือ Google และสร้างบัญชีที่ไม่สามารถส่งออกได้และผูกกับฮาร์ดแวร์ที่ปลอดภัย Face ID หรือ PIN จะกลายเป็นอินเทอร์เฟซเดียวที่ผู้ใช้จำเป็นต้องใช้

ฮอสกินสันพูดถูกที่โทรศัพท์ทั่วไปมีฮาร์ดแวร์ความปลอดภัยที่แข็งแกร่ง Secure Enclave ของ Apple เป็นระบบย่อยเฉพาะที่แยกจากโปรเซสเซอร์หลัก และบริษัทระบุว่ามันปกป้องข้อมูลสำคัญแม้ผู้โจมตีเจาะเข้าไปในเคอร์เนลของแอปพลิเคชัน-โปรเซสเซอร์ก็ตาม

ระบบ Keystore ของ Android รองรับคีย์ที่ผูกกับฮาร์ดแวร์ซึ่งไม่สามารถส่งออกได้และผูกกับ Trusted Execution Environment หรือ secure element โดยการใช้งาน StrongBox เพิ่ม CPU เฉพาะและข้อกำหนดการแยกตัวเพิ่มเติม

ระบบ Knox ของ Samsung ให้การปกป้องคีย์ที่ผูกกับฮาร์ดแวร์ผ่าน TrustZone โดย DualDAR เพิ่มเลเยอร์การเข้ารหัสเพิ่มเติมสำหรับข้อมูลโปรไฟล์การทำงานที่ถูกจัดการ

ฮอสกินสันอธิบายโปรไฟล์การทำงานของ Knox ว่า "เป็นระบบปฏิบัติการแยกต่างหาก วงจรแยกต่างหากในฮาร์ดแวร์"

| รุ่น | ที่คีย์อาศัยอยู่ | คีย์สามารถถูกดึงออกมาได้หรือไม่ | มัลแวร์ยังสามารถหลอกการลงนามได้หรือไม่ | วิธีตรวจสอบรายละเอียดธุรกรรม | กรณีการใช้งานที่เหมาะสมที่สุด |

|---|---|---|---|---|---|

| กระเป๋าเงินที่ใช้วลีเมล็ดพันธุ์ | ได้มาจากวลีกู้คืน 12 หรือ 24 คำ มักเก็บไว้ในซอฟต์แวร์หรือเขียนไว้โดยผู้ใช้ | ใช่ อาจเป็นไปได้ — ความลับอาจถูกเปิดเผยจากการเก็บข้อมูลที่ไม่ดี ภาพหน้าจอ สำรองข้อมูลบนคลาวด์ ฟิชชิ่ง หรือการเจาะอุปกรณ์ | ใช่ — หากแอปกระเป๋าเงินหรืออุปกรณ์ถูกเจาะ ผู้โจมตีอาจหลอกผู้ใช้หรือขโมยความลับไปเลย | มักผ่านอินเทอร์เฟซแอปกระเป๋าเงินบนอุปกรณ์เดียวกัน | การเข้าร่วมที่ไม่ยุ่งยาก ยอดเงินน้อย ผู้ใช้สะดวกใจกับการสำรองข้อมูลด้วยตนเอง |

| กระเป๋าเงินฮาร์ดแวร์บนโทรศัพท์ | อยู่ในฮาร์ดแวร์ปลอดภัยของโทรศัพท์ เช่น Apple Secure Enclave, Android Keystore/TEE/StrongBox หรือการป้องกันที่ผูกกับ Knox ของ Samsung | โดยทั่วไปไม่ใช่ — คีย์สามารถไม่ถูกส่งออกและผูกกับฮาร์ดแวร์ของอุปกรณ์ | ใช่ — คีย์อาจยังคงปลอดภัย แต่แอปหรือระบบปฏิบัติการที่ถูกเจาะอาจพยายามให้อุปกรณ์ลงนามในสิ่งที่เป็นอันตรายได้ | ผ่าน UI ของโทรศัพท์ ไบโอเมตริกซ์ PIN และคำแนะนำกระเป๋าเงิน ความปลอดภัยขึ้นอยู่กับ UX การอนุมัติและการตรวจสอบเจตนาอย่างมาก | การชำระเงินประจำวัน การดูแลตนเองเป็นประจำ ผู้ใช้ทั่วไป การเข้าร่วมแบบไร้เมล็ดพันธุ์/รหัสผ่าน |

| กระเป๋าเงินฮาร์ดแวร์เฉพาะ | อยู่ในอุปกรณ์ลงนามแยกต่างหาก เช่น Ledger หรือ Trezor | โดยทั่วไปไม่ใช่ — คีย์ถูกออกแบบให้อยู่ในอุปกรณ์และไม่ออกในรูปแบบข้อความธรรมดา | ยากกว่ามาก แต่ไม่ใช่ impossible — คีย์ถูกแยกตัวมากขึ้น แม้ว่าผู้โจมตีอาจยังพยายามหลอกให้ผู้ใช้อนุมัติธุรกรรมที่ไม่ดี | บนหน้าจอที่เชื่อถือได้ของกระเป๋าเงินเอง แยกจากโทรศัพท์หรือคอมพิวเตอร์ | ยอดเงินสูงขึ้น การเก็บรักษาในระยะยาว ผู้ใช้ที่ต้องการการแยกตัวที่แข็งแกร่งกว่าและโมเดลภัยคุกคามที่สะอาดกว่า |

กระเป๋าเงินเฉพาะมีข้อได้เปรียบ

ฮาร์ดแวร์ปลอดภัยบนโทรศัพท์และอุปกรณ์ลงนามเฉพาะทำงานบนโมเดลภัยคุกคามที่แตกต่างกัน

Ledger ใช้ secure element ขับหน้าจอที่ปลอดภัยในตัวเครื่องเอง ดังนั้นผู้ใช้จึงสามารถตรวจสอบรายละเอียดธุรกรรมได้แม้โทรศัพท์หรือแล็ปท็อปที่เชื่อมต่อถูกโจมตี

หน้าจอที่เชื่อถือได้ของ Trezor แสดงธุรกรรมที่กำลังลงนาม โดยไม่สนใจว่าเครื่องโฮสต์จะแสดงอะไร Trezor รุ่นใหม่ Safe 3, Safe 5 และ Safe 7 ก็มี secure element ด้วย ดังนั้นคริทิคที่ว่ากระเป๋าเงินฮาร์ดแวร์ขาดซิลิคอนที่ปลอดภัยจึงล้าสมัยไปแล้ว

ข้อบกพร่องที่ฮอสกินสันระบุคือความสะดวกในการเข้าถึง เพราะ Ledger และ Trezor ต้องใช้อุปกรณ์แยก แอปพลิเคชันเสริม และกระบวนการลงนามที่ขัดขวางการทำธุรกรรม

สำหรับปริมาณธุรกรรมประจำวันและการดูแลตนเองเป็นประจำ โทรศัพท์เป็นผู้ลงนามหลักที่เป็นไปได้ สำหรับยอดเงินสูงหรือผู้ใช้ที่ต้องการโมเดลภัยคุกคามที่แข็งแกร่งที่สุด อุปกรณ์เฉพาะที่มีหน้าจอแยกต่างหากจะทำให้หน้าจอการลงนามแยกจากเครื่องที่ถูกเจาะ ทำให้มั่นใจได้ว่ามัลแวร์ของเครื่องโฮสต์ไม่สามารถเข้าถึงหน้าจอได้

การรวม AI เข้ากับการชำระเงินเพิ่มเลเยอร์ให้กับสแต็ก ตัวแทน AI ต้องมีอำนาจในการชำระเงินจึงจะมีประโยชน์ แต่การให้ตัวแทนเข้าถึงคีย์ส่วนตัวหลักนั้นผู้ใช้ส่วนใหญ่ไม่ยอมรับอย่างตั้งใจ

สถาปัตยกรรมที่ใช้ได้คือการมอบหมายแบบจำกัด ประกอบด้วยตัวแทนที่ได้รับอนุญาตให้ใช้จ่ายภายในขอบเขตที่กำหนด ในช่วงเวลาที่กำหนด โดยไม่ต้องเข้าถึงบัญชีที่ควบคุมกระเป๋าเงินทั้งหมด

เอกสาร Spend Permissions ของ Base ได้กำหนดให้การซื้อของตัวแทน AI เป็น กรณีการใช้งานหลัก สำหรับการอนุญาตที่เกิดขึ้นซ้ำและมีขอบเขตจำกัด Coinbase ผ่านการผสาน AgentCore Payments และ AWS ผ่านเครื่องมือการชำระเงินของ stablecoin นำโมเดลเดียวกันมาใช้ ทำธุรกรรมภายใต้การควบคุมงบประมาณ โดยไม่มีการเข้าถึงคีย์ส่วนตัวโดยตรง

Ethereum EIP-4337 ได้เปิดใช้งาน กระเป๋าเงินอัจฉริยะกว่า 26 ล้านใบ และ UserOperations 170 ล้านรายการ และ EIP-7702 ของ Pectra ขยายพฤติกรรมกระเป๋าเงินที่ตั้งโปรแกรมได้ไปยัง บัญชีที่ถูกครอบครองภายนอก ทำให้สามารถรวมธุรกรรม สนับสนุนค่าธรรมเนียม การกู้คืน และการควบคุมแบบกำหนดเองได้

โครงสร้างพื้นฐานสำหรับกระเป๋าเงินที่รองรับการมอบหมายและเข้ากันได้กับตัวแทนนั้นมีอยู่แล้วในขนาดที่มีนัยสำคัญ

คุณเป็นเจ้าของคีย์ แต่คุณไม่เคยเห็นมัน

"ไม่ใช่คีย์ของคุณ ไม่ใช่เหรียญของคุณ" เคยเป็นทั้งแนวคิดทางปรัชญาและทางเทคนิคมาก่อน และมันตั้งสมมติฐานว่าผู้ใช้ควรจัดการความลับทางเข้ารหัสโดยตรง

อย่างไรก็ตาม แนวคิดนี้อาจไม่ทนต่อการกระจายสู่ตลาดมวลชน รูปแบบการดูแลตนเองที่ทนทานกว่าคือการตรวจสอบด้วยไบโอเมตริกซ์และการสร้างคีย์ที่ไม่สามารถส่งออกได้ในฮาร์ดแวร์ที่ปลอดภัย โดยไม่ต้องเห็นข้อมูลคีย์ดิบ

สิ่งที่ผู้ใช้ควบคุมคือขีดจำกัดการใช้จ่าย คีย์เซสชัน อนุญาตที่มอบหมาย ตรรกะการกู้คืน และขั้นตอนการอนุมัติที่อ่านง่าย

Apple ใช้กลไกความตั้งใจที่ปลอดภัย ทำให้ฮาร์ดแวร์ยืนยันความตั้งใจของผู้ใช้ได้จริง โดยแม้แต่ซอฟต์แวร์ระดับรูทหรือเคอร์เนลก็ไม่สามารถปลอมแปลงได้ Android Keystore รองรับข้อกำหนดการตรวจสอบความถูกต้องต่อการดำเนินงาน

ความสามารถเหล่านั้นเปลี่ยนการดูแลตนเองจาก "คุณเก็บความลับได้ไหม" เป็น "คุณตรวจสอบสิ่งที่คุณตั้งใจอนุญาตได้ไหม"

ข้อจำกัดที่ชัดเจนที่สุดใน การวางกรอบของฮอสกินสัน คือแอปพลิเคชันหรือระบบปฏิบัติการที่ถูกเจาะอาจไม่สามารถดึงคีย์ที่ผูกกับฮาร์ดแวร์ออกมาได้ แต่ยังสามารถใช้งานบนอุปกรณ์ได้

ความไม่สามารถดึงคีย์ออกมาและความปลอดภัยของธุรกรรมเป็นการรับประกันที่แยกจากกัน และประวัติศาสตร์ล่าสุดแสดงให้เห็นว่าความแตกต่างนั้นอาจส่งผลร้ายแรงแค่ไหน

CertiK ทำการ วิเคราะห์เหตุการณ์ Bybit พบว่าผู้โจมตี หลอกผู้ลงนาม ให้อนุมัติ ธุรกรรมที่เป็นอันตราย การโจมตีประสบความสำเร็จแม้ว่าคีย์ส่วนตัวจะไม่เคยออกจากฮาร์ดแวร์เลยก็ตาม

Chainalysis รายงานว่าการหลอกลวงด้วยการสวมรอยเพิ่มขึ้น กว่า 1,400% ในปี 2025 และการหลอกลวงที่ใช้ AI สร้างผลตอบแทนมากกว่าการหลอกลวงแบบดั้งเดิมถึง 4.5 เท่า

โมเดลการดูแลตนเองแบบ native บนโทรศัพท์จะซ่อนคีย์ส่วนตัวจากผู้ใช้ และในขณะเดียวกันก็ทำให้เจตนาธุรกรรม UX การอนุมัติ และขีดจำกัดการใช้จ่ายกลายเป็นพื้นผิวความปลอดภัยหลัก

สองเส้นทาง

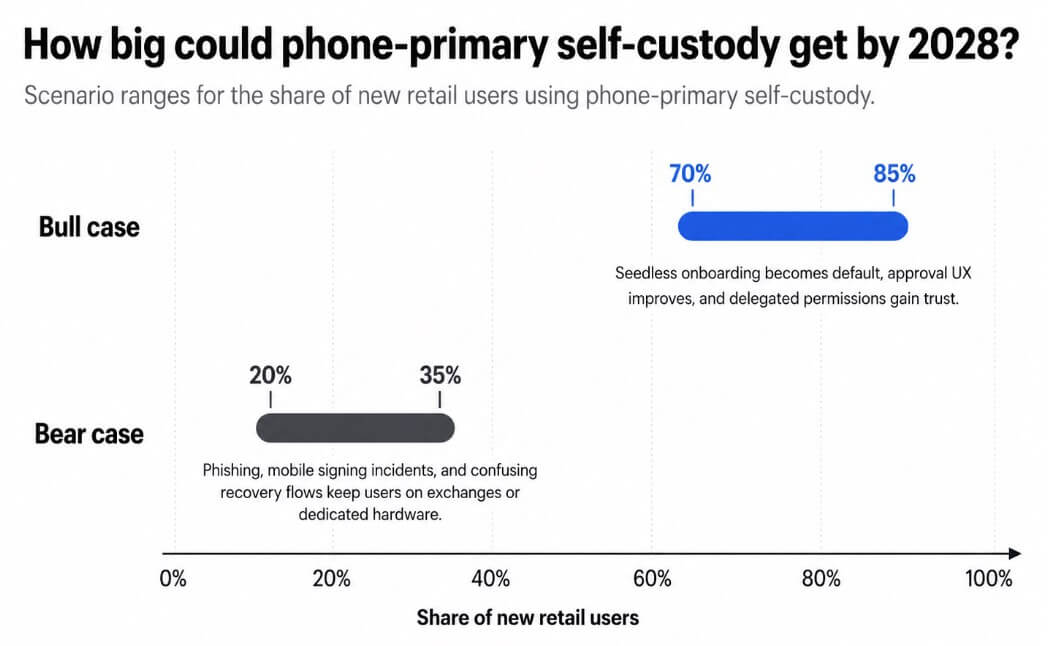

หากกระเป๋าเงินแก้ไข UX เจตนาได้ดีพอที่จะได้รับความไว้วางใจจากผู้บริโภคผ่านขีดจำกัดการใช้จ่ายมาตรฐาน การมอบหมายที่ยกเลิกได้ และคำแนะนำการอนุมัติที่ชัดเจน การดูแลตนเองแบบโทรศัพท์เป็นหลักอาจคิดเป็น 70% ถึง 85% ของผู้ใช้ร้านค้าปลีกรายใหม่ภายในปี 2028

การเข้าร่วมแบบไร้เมล็ดพันธุ์กลายเป็นค่าเริ่มต้น การสร้างสรรค์บัญชีเคลื่อนจากฟีเจอร์ขั้นสูงไปสู่ความคาดหวังพื้นฐาน และวลีเมล็ดพันธุ์กลายเป็นตัวเลือกการตั้งค่าสำหรับผู้ใช้ที่ต้องการ

หากเหตุการณ์การลงนามบนมือถือ ฟิชชิ่ง การไหลของการอนุมัติที่ถูกเจาะ หรือกลไกการกู้คืนที่สับสนยังคงสร้างความสูญเสียที่โด่งดัง การดูแลตนเองแบบโทรศัพท์จะหยุดอยู่ที่ 20% ถึง 35% ของตลาดร้านค้าปลีก

ผู้ใช้ที่สูญเสียเงินเพราะการโจมตีด้วยการแฮ็กกระเป๋าเงินบนโทรศัพท์อธิบายว่าเป็นการแฮ็กและกลับไปที่ ตลาดแลกเปลี่ยน

ข้อความแฝงที่ไม่สบายใจในทั้งสองเส้นทางคือการพึ่งพาแพลตฟอร์ม หากการดูแลตนเองย้ายไปอยู่ในฮาร์ดแวร์ที่ฝังอยู่ในโทรศัพท์ Apple, Google, Samsung และผู้ให้บริการ SDK กระเป๋าเงินรายใหญ่จะกลายเป็นศูนย์กลางที่ทรงพลังในสถาปัตยกรรมความปลอดภัยของคริปโต

โมเดลนี้ยังคงไม่ใช่การดูแลตนเองในเชิงเทคนิค แต่ความปลอดภัยของกระเป๋าเงินขึ้นอยู่กับ API ของระบบปฏิบัติการ นโยบายการเข้าถึง enclave และกฎการแจกจ่ายแอปมากขึ้น

โพสต์ ชาร์ลส์ ฮอสกินสันของ Cardano กล่าวว่าอนาคตของกระเป๋าเงินคริปโตจะอยู่ใน iPhone และ Android ปรากฏครั้งแรกที่ CryptoSlate