Na Consensus 2026, Cardano's Charles Hoskinson disse que "os usuários provavelmente nunca deveriam ter suas chaves privadas", acrescentando que "algo deveria ter as chaves privadas para os usuários".

Ele argumentou que os chips seguros já incorporados em iPhones, telefones Android e dispositivos Samsung superam os presentes em dispositivos Ledger e Trezor, e que a maioria dos usuários de criptomoedas já carrega melhor hardware de assinatura em seus bolsos sem perceber.

A gestão de chaves privadas tem sido um gargalo para a adoção no varejo desde os primeiros dias do Bitcoin. Os usuários têm dificuldade com sua frase-semente de 12 ou 24 palavras, geralmente esquecendo-a, fotografando-a, armazenando-a em notas na nuvem ou perdendo-a completamente.

As carteiras de hardware resolveram o problema da extração, já que um Ledger ou Trezor gera e armazena chaves que nunca saem do dispositivo em texto claro, ao mesmo tempo em que introduzem uma fricção que os usuários convencionais têm rejeitado consistentemente.

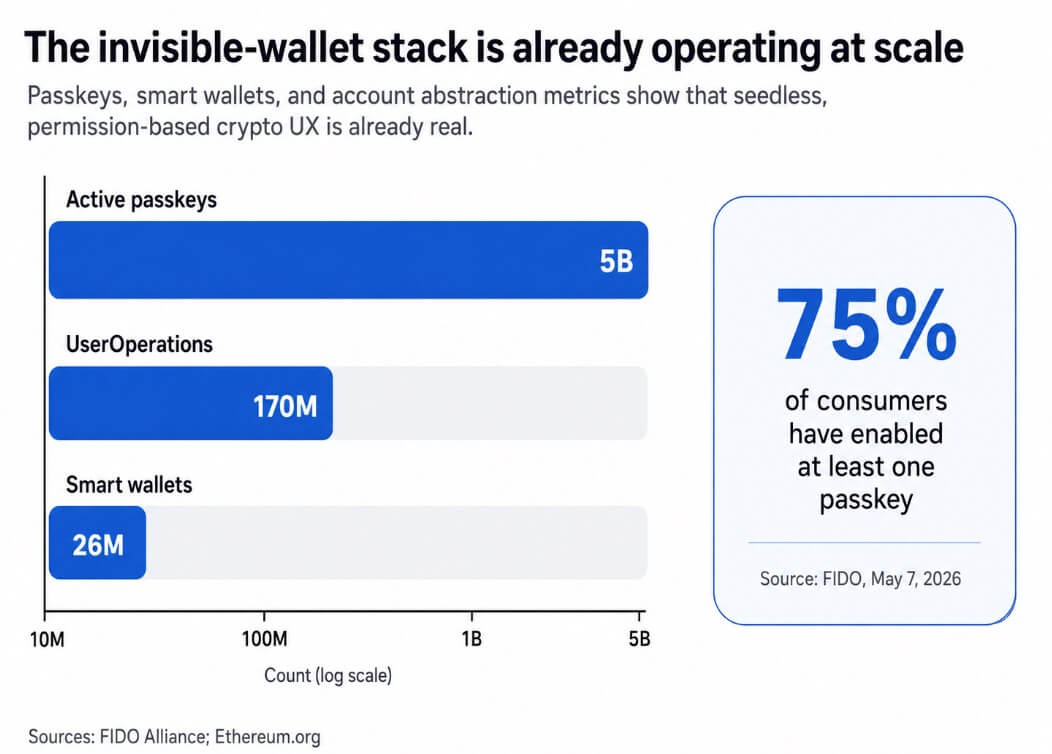

A FIDO informou em 7 de maio que existem agora 5 bilhões de passkeys ativos globalmente, sendo que 75% dos consumidores ativaram pelo menos uma. Os usuários já aceitam credenciais vinculadas ao dispositivo e desbloqueadas por biometria como parte normal da autenticação.

A carteira inteligente da Coinbase torna isso operacional permitindo que os usuários façam onboarding sem uma frase de recuperação, usando passkeys da Apple ou Google, e criando uma credencial não exportável vinculada a hardware seguro. O Face ID ou um PIN tornam-se a única interface necessária para o usuário.

Hoskinson está correto ao afirmar que os telefones convencionais possuem hardware de segurança sério. O Secure Enclave da Apple é um subsistema dedicado isolado do processador principal, e a empresa afirma que ele protege dados sensíveis mesmo se um invasor comprometer o kernel do processador de aplicativos.

O sistema Keystore do Android suporta chaves com suporte a hardware que podem permanecer não exportáveis e serem vinculadas a um Ambiente de Execução Confiável ou elemento seguro, com implementações StrongBox adicionando uma CPU dedicada e requisitos adicionais de isolamento.

O sistema Knox da Samsung oferece proteção de chaves com suporte a hardware através do TrustZone, com DualDAR adicionando camadas adicionais de criptografia para dados de perfis de trabalho gerenciados.

Hoskinson descreveu o perfil de trabalho Knox como "um sistema operacional separado, circuitos separados no hardware".

| Modelo | Onde a chave vive | A chave pode ser extraída? | O malware ainda pode enganar a assinatura? | Como os detalhes da transação são verificados | Melhor caso de uso |

|---|---|---|---|---|---|

| Carteira com frase-semente | Derivada de uma frase de recuperação de 12 ou 24 palavras, frequentemente armazenada em software ou anotada pelo usuário | Sim, potencialmente — o segredo pode ser exposto por mau armazenamento, capturas de tela, backups na nuvem, phishing ou comprometimento do dispositivo | Sim — se o aplicativo da carteira ou o dispositivo for comprometido, o invasor poderá enganar o usuário ou roubar diretamente o segredo | Geralmente através da interface do aplicativo da carteira no mesmo dispositivo | Onboarding de baixa fricção, saldos pequenos, usuários confortáveis com backup manual |

| Carteira de hardware baseada em telefone | Interno no hardware seguro do telefone, como Apple Secure Enclave, Android Keystore/TEE/StrongBox ou proteções baseadas em Knox da Samsung | Geralmente não — a chave pode permanecer não exportável e vinculada ao hardware do dispositivo | Sim — a chave pode permanecer protegida, mas um aplicativo ou sistema operacional comprometido ainda poderia tentar fazer o dispositivo assinar algo malicioso | Através da interface do telefone, biometria, PIN e prompts da carteira; a segurança depende muito da experiência de aprovação e verificação de intenção | Pagamentos cotidianos, auto-custódia rotineira, usuários convencionais, onboarding sem frase-semente ou baseado em passkey |

| Carteira de hardware dedicada | Interna em um dispositivo separado para assinatura, como Ledger ou Trezor | Geralmente não — as chaves são projetadas para permanecer no dispositivo e não sair em texto claro | Muito mais difícil, mas não impossível — a chave está melhor isolada, embora invasores ainda possam tentar enganar o usuário a aprovar uma transação maliciosa | No próprio display confiável / tela segura da carteira, fisicamente separada do telefone ou computador | Saldos maiores, armazenamento de longo prazo, usuários que querem maior isolamento e um modelo de ameaça mais limpo |

Carteiras dedicadas têm vantagem

O hardware seguro baseado em telefone e dispositivos dedicados para assinatura operam sob modelos de ameaça diferentes.

O elemento seguro da Ledger alimenta uma tela segura no próprio dispositivo, permitindo que os usuários verifiquem os detalhes da transação mesmo quando o telefone ou laptop conectado estiver sob ataque.

A tela confiável do Trezor mostra a transação sendo assinada, independentemente do que a máquina hospedeira mostre. Os novos modelos Safe 3, Safe 5 e Safe 7 do Trezor também incluem elementos seguros, portanto a crítica de que as carteiras de hardware carecem de silício seguro já está ultrapassada.

A falha identificada por Hoskinson é a acessibilidade, já que Ledger e Trezor exigem um dispositivo separado, um aplicativo complementar e um fluxo de assinatura que interrompe a transação.

Para volumes diários de transações e auto-custódia rotineira, os telefones são signatários primários plausíveis. Para saldos maiores ou usuários que querem o modelo de ameaça mais forte disponível, dispositivos dedicados com telas isoladas mantêm a tela de assinatura fisicamente separada da máquina comprometida, garantindo que o malware da máquina hospedeira não consiga alcançar a tela.

A integração de IA nos pagamentos adiciona uma camada à pilha. Agentes de IA precisam de autoridade de pagamento para serem úteis, mas conceder acesso a um agente a uma chave privada mestre é algo que a maioria dos usuários não aceitaria conscientemente.

A arquitetura viável é a delegação limitada, consistindo em um agente autorizado a gastar dentro de limites pré-definidos, durante um período determinado, sem acesso à credencial que controla a carteira mais ampla.

A documentação de Permissões de Gasto da Base já apresenta as compras feitas por agentes de IA como um caso de uso central para autorizações recorrentes e de escopo limitado. A integração AgentCore Payments da Coinbase e a ferramenta de pagamento para stablecoins da AWS stablecoin implementam o mesmo modelo de agentes transacionando sob controles orçamentários com registros completos de auditoria, sem acesso direto à chave privada.

A EIP-4337 do Ethereum habilitou mais de 26 milhões de carteiras inteligentes e 170 milhões de UserOperations, e a EIP-7702 da Pectra estende o comportamento programável das carteiras para contas externamente controladas, permitindo agrupamento, patrocínio de gas, lógica de recuperação e controles personalizados.

A infraestrutura para carteiras baseadas em permissão e compatíveis com agentes já existe em escala significativa.

Um gráfico de barras mostra 5 bilhões de passkeys ativos, 170 milhões de UserOperations e 26 milhões de carteiras inteligentes, com 75% dos consumidores ativando pelo menos uma passkey.

Um gráfico de barras mostra 5 bilhões de passkeys ativos, 170 milhões de UserOperations e 26 milhões de carteiras inteligentes, com 75% dos consumidores ativando pelo menos uma passkey.

Suas chaves, mas você nunca as vê

"Não são suas chaves, não são suas moedas" sempre foi tanto uma posição filosófica quanto técnica, e pressupõe que os usuários devem lidar diretamente com segredos criptográficos.

Todavia, essa posição pode não resistir ao contato com a distribuição de massa. A versão mais durável da auto-custódia parece ser a autenticação baseada em biometria e a geração de uma chave não exportável em hardware seguro, sem ver o material bruto da chave.

O que o usuário controla são limites de gastos, chaves de sessão, permissões delegadas, lógica de recuperação e fluxos de aprovação legíveis por humanos.

O mecanismo de intenção segura da Apple permite que o hardware confirme fisicamente a intenção do usuário de uma forma que nem mesmo o root ou o software do kernel podem falsificar. O Android Keystore suporta requisitos de autenticação por operação.

Essas capacidades transferem a custódia de "você consegue manter um segredo" para "você consegue verificar o que pretendia autorizar".

A limitação mais aguda na frase de Hoskinson é que um aplicativo ou sistema operacional comprometido pode ser incapaz de extrair uma chave com suporte a hardware enquanto ainda consegue usá-la no dispositivo.

A não-extratividade da chave e a segurança das transações são garantias separadas, e a história recente mostra como essa diferença pode se revelar catastrófica.

A análise da CertiK sobre o incidente da Bybit constatou que os invasores enganaram assinantes a autorizarem uma transação maliciosa. O ataque teve sucesso mesmo que a chave privada nunca tenha saído do hardware.

A Chainalysis relatou que golpes de suplantação cresceram mais de 1.400% em 2025, e golpes habilitados por IA produziram retornos 4,5 vezes maiores que os tradicionais.

Um modelo de auto-custódia nativo para telefones ocultaria as chaves privadas dos usuários e, ao mesmo tempo, tornaria a intenção da transação, a experiência de aprovação e os limites de gastos a superfície principal de segurança.

Duas trajetórias

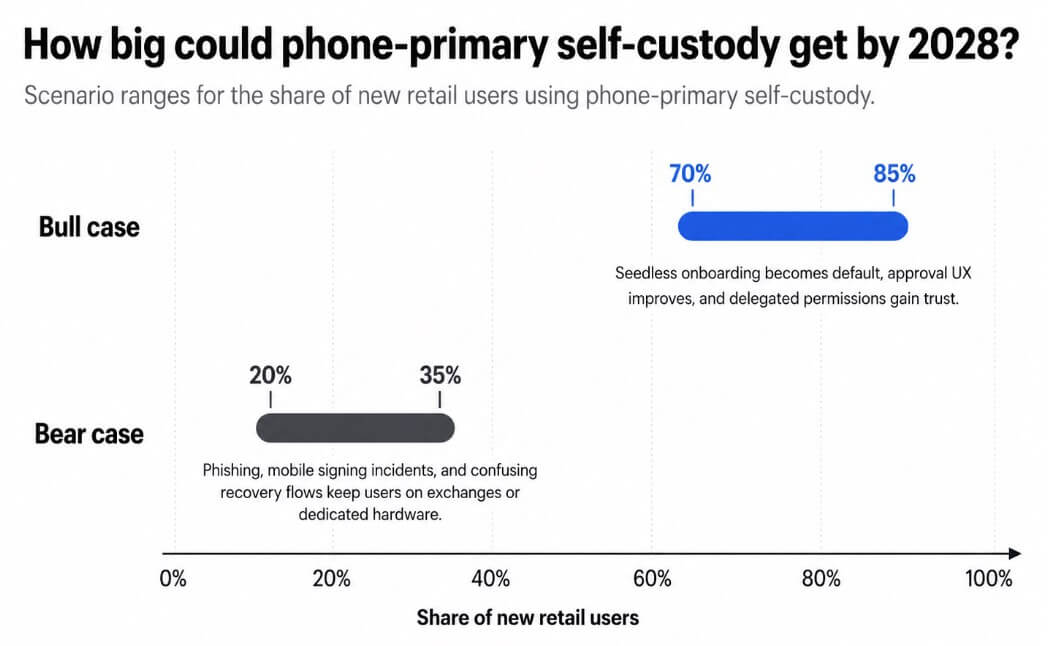

Se as carteiras resolverem bem a experiência de intenção para ganhar a confiança do consumidor por meio de limites de gastos padronizados, delegação revogável e prompts claros de aprovação, a auto-custódia primária em telefones poderia representar de 70% a 85% dos novos usuários de varejo até 2028.

O onboarding sem frase-semente torna-se padrão, a abstração de conta passa de recurso avançado para expectativa básica, e a frase-semente torna-se uma opção de configuração para usuários que a desejarem.

Se incidentes de assinatura móvel, phishing, fluxos de aprovação comprometidos ou mecânicas de recuperação confusas continuarem a produzir perdas de alto perfil, a auto-custódia baseada em telefone ficará estagnada entre 20% e 35% do mercado de varejo de mercado.

Os usuários que perdem fundos devido a um ataque de manipulação de carteira de telefone descrevem isso como um hack e voltam às exchanges.

Um gráfico de cenários projeta que a auto-custódia primária em telefones alcançará de 70% a 85% dos novos usuários de varejo até 2028 no cenário otimista, e de 20% a 35% no cenário pessimista.

Um gráfico de cenários projeta que a auto-custódia primária em telefones alcançará de 70% a 85% dos novos usuários de varejo até 2028 no cenário otimista, e de 20% a 35% no cenário pessimista.

O subtexto desconfortável em qualquer uma das trajetórias é a dependência da plataforma. Se a auto-custódia migrar para hardware integrado em telefones, então Apple, Google, Samsung e grandes provedores de SDK para carteiras se tornarão centros bastante poderosos na arquitetura de segurança das criptomoedas.

O modelo permanece não custodial em sentido técnico, mas a segurança da carteira depende mais de APIs do sistema operacional, políticas de acesso a enclave e regras de distribuição de aplicativos.

A publicação Charles Hoskinson, da Cardano, diz que o futuro das carteiras de criptomoedas estará dentro de iPhones e Androids apareceu primeiro em CryptoSlate.