Na Consensus 2026 Charles Hoskinson z Cardano powiedział, że „użytkownicy prawdopodobnie nigdy nie powinni mieć swoich kluczy prywatnych”, dodając przy tym, że „coś powinno mieć klucze prywatne za użytkowników”.

Uważa, że bezpieczne układy zintegrowane już w iPhonach, telefonach z Androidem i urządzeniach Samsung przewyższają te w urządzeniach Ledger i Trezor, a większość użytkowników kryptowalut już nosi lepsze sprzętowe urządzenia do podpisu w swoich kieszeniach, nawet o tym nie wiedząc.

Zarządzanie kluczami prywatnymi było ograniczeniem dla masowej adopcji od najwcześniejszych dni Bitcoinu. Użytkownicy mają problem z 12- czy 24-słowową frazą wyjściową, zwykle ją zapominają, fotografują, przechowują w notatkach w chmurze lub całkowicie tracą.

Portfele sprzętowe rozwiązały problem ekstrakcji, ponieważ Ledger czy Trezor generują i przechowują klucze, które nigdy nie opuszczają urządzenia w postaci jawnej, jednocześnie wprowadzając tarcie, którego mainstreamowi użytkownicy konsekwentnie się opierali.

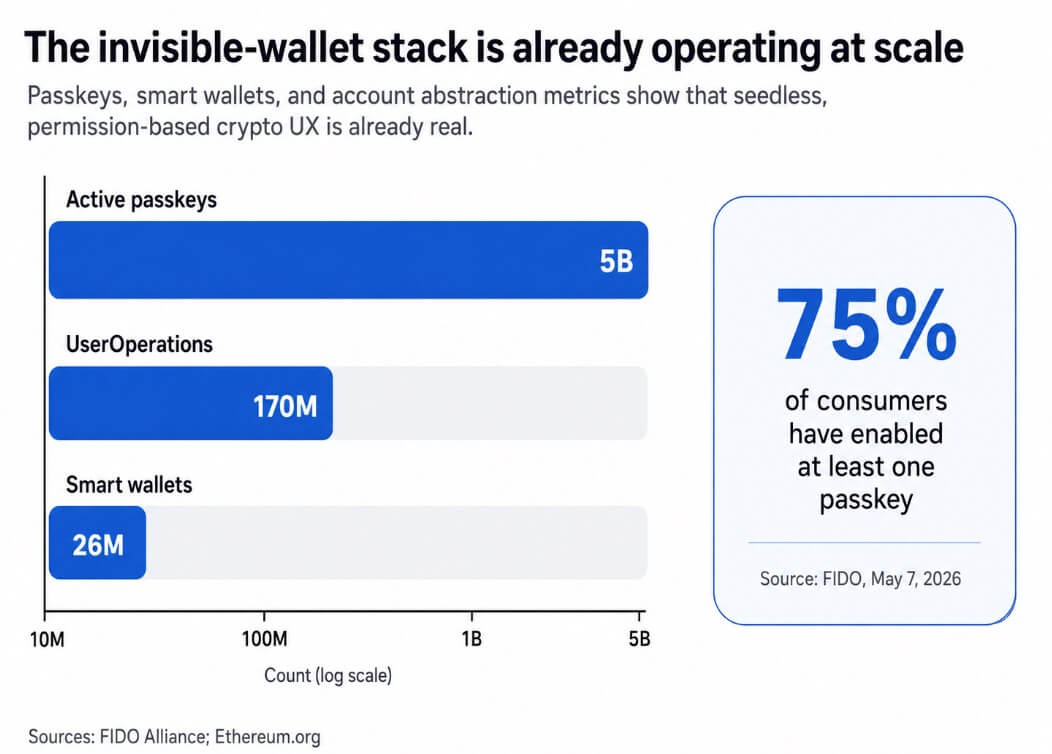

FIDO poinformowało 7 maja, że obecnie jest 5 miliardów aktywnych passkey na świecie, z czego 75% konsumentów włączyło co najmniej jeden. Użytkownicy już akceptują poświadczenia związane z urządzeniami i odblokowane biometrycznie jako normalną część uwierzytelniania.

Inteligentny portfel Coinbase ułatwia to działanie, umożliwiając użytkownikom rejestrację bez frazy odzyskawczej, korzystając z passkey Apple lub Google, oraz tworząc poświadczenie niepodlegające eksportowi i związane z bezpiecznym sprzętem. Face ID lub PIN staje się jedynym interfejsem, którego potrzebuje użytkownik.

Hoskinson ma rację, że główne telefony zawierają poważne elementy bezpieczeństwa. Secure Enclave Apple to dedykowany podsystem izolowany od głównego procesora, a firma twierdzi, że chroni poufne dane nawet jeśli atakujący przejmie kernel procesora aplikacji.

System Keystore Android wspiera klucze zabezpieczone sprzętowo, które mogą pozostać nieeksportowalne i być związane z Trusted Execution Environment lub bezpiecznym elementem, przy czym implementacje StrongBox dodają dedykowany procesor i dodatkowe wymagania dotyczące izolacji.

System Knox Samsung zapewnia sprzętowe ochrony kluczy przez TrustZone, a DualDAR dodaje kolejne warstwy szyfrowania dla danych profilu pracy zarządzanego.

Hoskinson opisał profil pracy Knox jako „oddany system operacyjny, oddzielne obwody w sprzęcie”.

| Model | Gdzie żyje klucz | Czy można go wydobyć? | Czy malware może nadal oszukać podpisywanie? | Jak są weryfikowane szczegóły transakcji | Najlepszy scenariusz zastosowania |

|---|---|---|---|---|---|

| Portfel z frazą wyjściową | Pochodzi z 12- czy 24-słowiej frazy odzyskawczej, często przechowywanej w oprogramowaniu lub zapisywanej ręcznie przez użytkownika | Tak, potencjalnie — sekret może zostać ujawniony przez złe przechowywanie, zrzuty ekranu, kopie w chmurze, phishing czy kompromitację urządzenia | Tak — jeśli aplikacja portfela lub urządzenie zostanie skompromitowane, atakujący może oszukać użytkownika lub bezpośrednio wykradnąć sekret | Zazwyczaj przez interfejs aplikacji portfela na tym samym urządzeniu | Niskotarcie przy rejestracji, małe salda, użytkownicy komfortowi z ręcznym backupem |

| Portfel sprzętowy oparty na telefonie | Wewnątrz bezpiecznego sprzętu telefonu, takiego jak Apple Secure Enclave, Android Keystore/TEE/StrongBox czy ochrony Knox Samsung | Generalnie nie — klucz może pozostać nieeksportowalny i związany z hardwarem urządzenia | Tak — klucz może pozostawać zabezpieczony, ale skompromitowana aplikacja czy system operacyjny może próbować skłonić urządzenie do podpisania czegoś szkodliwego | Przez interfejs telefonu, biometrię, PIN i podpowiedzi portfela; bezpieczeństwo mocno zależy od UX aprobaty i weryfikacji intencji | Płatności codzienne, rutynowa samoobsługa, mainstreamowi użytkownicy, rejestracja bez frazy/w stylu passkey |

| Dedykowany portfel sprzętowy | W osobnym urządzeniu do podpisu, takim jak Ledger czy Trezor | Generalnie nie — klucze są zaprojektowane tak, by pozostać w urządzeniu i nie opuszczać go w postaci jawnej | O wiele trudniej, ale nie niemożliwe — klucz jest lepiej izolowany, choć atakujący może nadal próbować oszukać użytkownika, by zatwierdził zła transakcję | Na własnym, bezpiecznym wyświetlaczu portfela / ekranie fizycznym, oddzielonym od telefonu czy komputera | Większe salda, długoterminowe przechowywanie, użytkownicy chcące silniejszej izolacji i czystszej modelu zagrożeń |

Dedykowane portfele mają przewagę

Bezpieczny sprzęt oparty na telefonie i dedykowane urządzenia do podpisu działają na różnych modelach zagrożeń.

Ledger zabezpieczony element napędza bezpieczny ekran w samym urządzeniu, więc użytkownicy mogą weryfikować szczegóły transakcji nawet gdy podłączony telefon czy laptop są atakowane.

Trusted display Trezora pokazuje transakcję podpisaną, niezależnie od tego, co wyświetla maszyna hostująca. Nowsze modele Trezora Safe 3, Safe 5 i Safe 7 także zawierają bezpieczne elementy, więc krytyka, że portfele sprzętowe brakuje bezpiecznego układu, jest już przestarzała.

Niedociągnięciem, które wskazał Hoskinson, jest dostępność, ponieważ Ledger i Trezor wymagają osobnego urządzenia, aplikacji towarzyszącej i procesu podpisywania, który przerywa transakcję.

W przypadku codziennych obrotów i rutynowej samoobsługi, telefony są wiarygodnymi podstawowymi podpisywaczami. Dla większych sald czy użytkowników chcących najsilniejszego dostępnego modelu zagrożeń, dedykowane urządzenia z izolowanymi wyświetlaczami utrzymują ekran podpisu fizycznie oddzielony od skompromitowanej maszyny, zapewniając, że malware hostującego nie może dotrzeć do wyświetlacza.

Integracja AI w płatnościach dodaje kolejną warstwę do architektury. Agenty AI potrzebują uprawnień do płatności, by były użyteczne, ale udzielenie agentowi dostępu do głównego klucza prywatnego to coś, czego większość użytkowników świadomie by nie zaakceptowała.

Żyjąca architektura to delegowanie ograniczone, polegające na tym, że agent upoważniony do wydatków w ustalonych limitach, w określonym czasie, nie ma dostępu do poświadczenia kontrolującego cały portfel.

Dokumentacja Base's Spend Permissions już traktuje zakupy przez agenta AI jako główny scenariusz zastosowania dla regularnych autoryzacji o ograniczonym zakresie. Integracja AgentCore Payments Coinbase i narzędzia płatnicze agentów stablecoinów AWS realizują ten sam model agentów przetwarzających transakcje w ramach kontroli budżetowych, bez bezpośredniego dostępu do kluczy prywatnych, z pełnymi logami audytu.

EIP-4337 Ethereum umożliwił ponad 26 milionów inteligentnych portfeli i 170 milionów UserOperations, a EIP-7702 Pectra rozszerza programowalne zachowanie portfeli na konta zewnętrzne, umożliwiając grupowanie, sponsorowanie gazu, logikę odzyskiwania i niestandardowe kontrole.

Infrastruktura dla portfeli opartych na uprawnieniach i kompatybilnych z agentami już istnieje w znaczącej skali.

Wykres słupkowy pokazuje 5 miliardów aktywnych passkey, 170 milionów UserOperations i 26 milionów inteligentnych portfeli, z czego 75% konsumentów włączyło co najmniej jeden passkey.

Wykres słupkowy pokazuje 5 miliardów aktywnych passkey, 170 milionów UserOperations i 26 milionów inteligentnych portfeli, z czego 75% konsumentów włączyło co najmniej jeden passkey.

Twoje klucze, ale nigdy ich nie widzisz

“Nie twoje klucze, nie twoje monety” zawsze było równie stanowiskiem filozoficznym, jak technicznym, i zakłada, że użytkownicy powinni bezpośrednio obsługiwać tajemnice kryptograficzne.

A jednak to stanowisko może nie przetrwać kontaktu z masową dystrybucją. Bardziej trwała wersja samoobsługi wygląda jak uwierzytelnianie biometryczne i generowanie nieeksportowalnego klucza w bezpiecznym sprzęcie, bez widzenia surowego materiału klucza.

To, co użytkownik kontroluje, to limity wydatków, klucze sesyjne, delegowane uprawnienia, logika odzyskiwania i czytelne dla człowieka procedury aprobaty.

Sekurencyjny mechanizm intencji Apple pozwala sprzętowi fizycznie potwierdzić intencję użytkownika w sposób, którego nawet root czy oprogramowanie kernelowe nie mogą oszukać. Android Keystore wspiera wymogi uwierzytelniania na poziomie każdej operacji.

Takie możliwości przenoszą odpowiedzialność z “czy możesz zachować tajemnicę” na “czy możesz zweryfikować, co chciałeś zatwierdzić”.

Najostrożniejszym ograniczeniem w ramach Hoskinsona jest to, że skompromitowana aplikacja czy system operacyjny może nie być w stanie wydobyć klucza zabezpieczonego sprzętowo, ale nadal będzie mógł go używać na urządzeniu.

Niewydobywalność klucza i bezpieczeństwo transakcji to oddzielne gwarancje, a ostatnia historia pokazuje, jak katastrofalnie ta różnica może się przełożyć.

Analiza CertiK dotycząca incydentu Bybit wykazała, że atakujący oszukali podpisywaczy, by zatwierdzić szkodliwą transakcję. Atak powiódł się, mimo że klucz prywatny nigdy nie opuścił sprzętu.

Chainalysis raportował, że oszustwa metodą podsłuchu wzrosły o ponad 1400% w 2025 roku, a oszustwa wsparte AI przynosiły 4,5 razy większe zyski niż tradycyjne.

Model samoobsługi natywny dla telefonów ukrywałby klucze prywatne przed użytkownikami i jednocześnie czyniłby intencję transakcji, UX aprobaty i limity wydatków główną powierzchnią bezpieczeństwa.

Dwie trajektorie

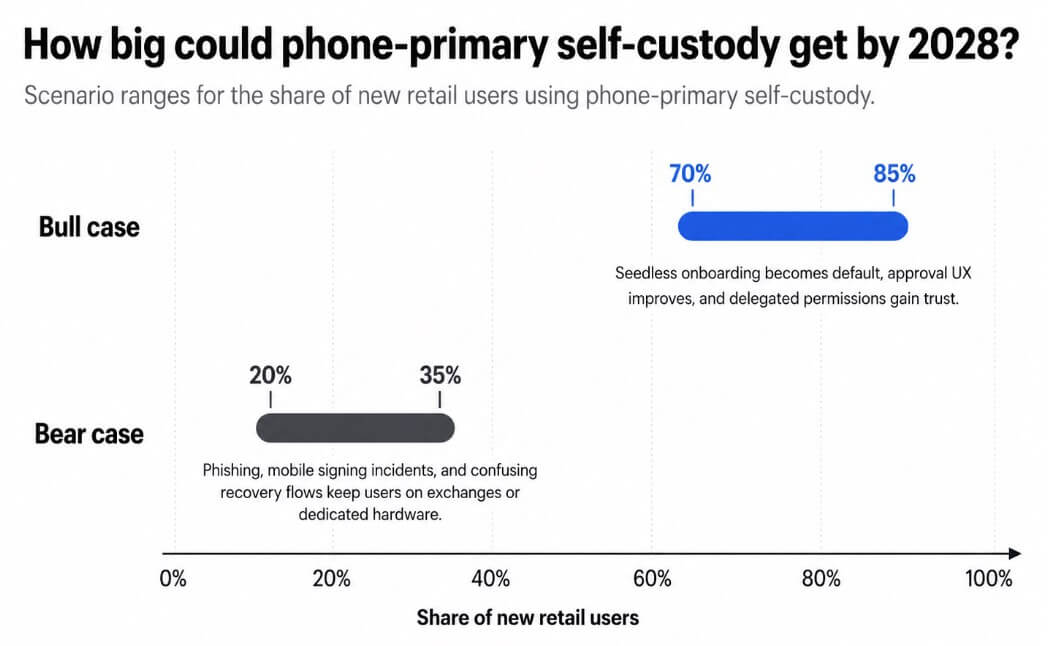

Jeśli portfele rozwiązują UX intencji wystarczająco dobrze, by zdobyć zaufanie konsumentów dzięki standardowym limitom wydatków, odwołalnym delegacjom i jasnym podpowiedziom aprobaty, samoobsługa na telefonie mogłaby stanowić od 70% do 85% nowych użytkowników detalicznych do 2028 roku.

Rejestracja bez frazy staje się domyślną opcją, abstrakcja konta przenosi się z zaawansowanej funkcji do podstawowego oczekiwania, a fraza wyjściowa staje się opcją konfiguracyjną dla użytkowników, którzy tego chcą.

Jeśli incydenty z podpisywaniem mobilnym, phishing, skompromitowane procedury aprobaty czy myląca mechanika odzyskiwania nadal będą powodować głośne straty, samoobsługa na telefonie zatrzyma się na 20–35% rynku detalicznego.

Użytkownicy, którzy stracili środki w wyniku ataku na portfel w telefonie, opisują to jako włamanie i wracają do girland.

Wykres scenariuszowy prognozuje, że samoobsługa na telefonie osiągnie od 70% do 85% nowych użytkowników detalicznych do 2028 roku w przypadku optymistycznym, i od 20% do 35% w przypadku pesymistycznym.

Wykres scenariuszowy prognozuje, że samoobsługa na telefonie osiągnie od 70% do 85% nowych użytkowników detalicznych do 2028 roku w przypadku optymistycznym, i od 20% do 35% w przypadku pesymistycznym.

Niekomfortowym podtekstem w obu trajektoriach jest zależność od platformy. Jeśli samoobsługa przeniesie się do sprzętu wbudowanego w telefony, to Apple, Google, Samsung i główni dostawcy SDK portfeli staną się bardzo potężnymi ośrodkami w architekturze bezpieczeństwa kryptowalut.

Model pozostaje nieobsługiwany w sensie technicznym, ale bezpieczeństwo portfeli zależy bardziej od API systemów operacyjnych, zasad dostępu do enklaw i reguł dystrybucji aplikacji.

Artykuł Charles Hoskinson z Cardano mówi, że przyszłość portfeli kryptowalutowych będzie w iPhonach i Androidach pojawił się pierwszy raz na CryptoSlate.