कंसेंसस 2026 में, कार्डानो के चार्ल्स हॉस्किन्सन ने कहा कि "उपयोगकर्ताओं के पास शायद कभी भी उनकी निजी कुंजियाँ नहीं होनी चाहिए," और जोड़ा कि "कुछ चीज़ें उपयोगकर्ताओं के लिए निजी कुंजियाँ रखनी चाहिए।"

निजी कुंजी प्रबंधन खुदरा अपनाने के लिए एक गतिरोध रहा है, बिटकॉइन के सबसे पहले दिनों से। उपयोगकर्ताओं को अपने 12-या 24-शब्द के सीड वाक्य के साथ समस्या होती है, आमतौर पर वे इसे भूल जाते हैं, इसकी तस्वीर लेते हैं, इसे क्लाउड नोट्स में संग्रहित करते हैं या पूरी तरह से खो देते हैं।

हार्डवेयर वॉलेट ने निकालने की समस्या को हल किया, क्योंकि Ledger या Trezor कुंजियाँ जनरेट करता है और संग्रहित करता है जो कभी भी डिवाइस से बाहर निकलती नहीं है, जबकि एक घर्षण पेश करता है जिसे मुख्यधारा के उपयोगकर्ता लगातार अस्वीकार करते रहे हैं।

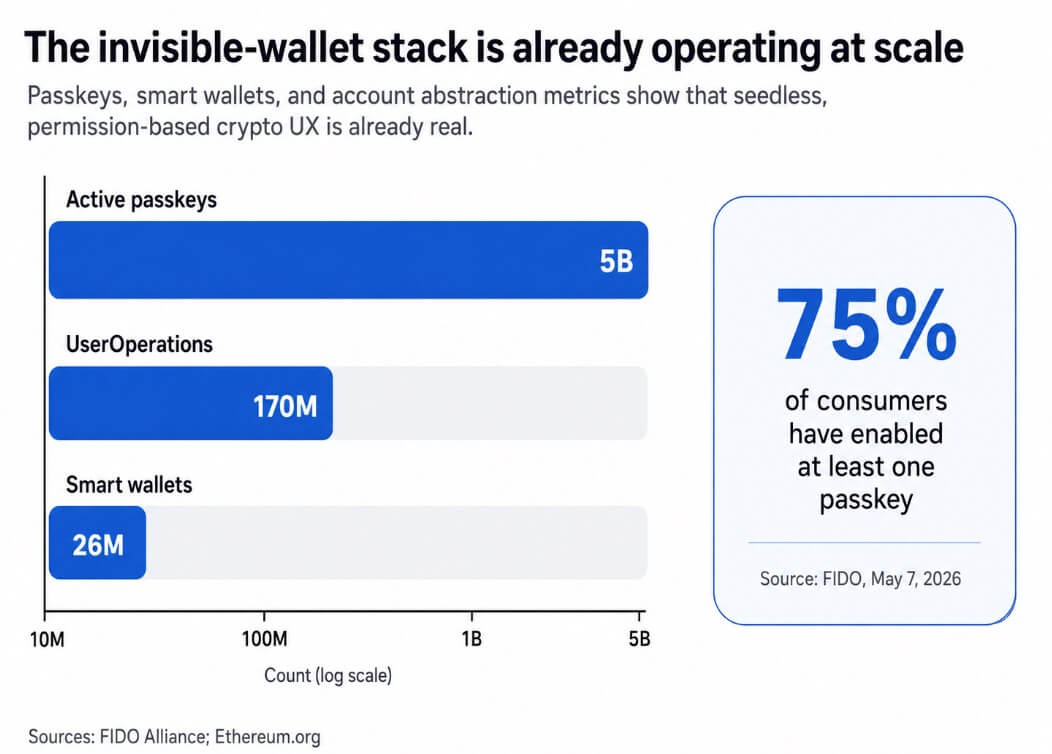

FIDO ने 7 मई को रिपोर्ट किया कि अब दुनिया भर में 5 अरब सक्रिय पासकीज़ हैं, जिनमें से 75% उपयोगकर्ताओं ने कम से कम एक को सक्षम किया है। उपयोगकर्ता पहले से ही डिवाइस-बाउंड, बायोमेट्रिक-अनलॉक क्रेडेंशियल्स को प्रमाणीकरण का सामान्य हिस्सा मानते हैं।

कॉइनबेस के स्मार्ट वॉलेट इसे कार्यान्वित करता है जिससे उपयोगकर्ता रिकवरी वाक्य के बिना ऑनबोर्ड हो सकते हैं, Apple या Google पासकीज़ का उपयोग करते हैं, और एक नॉन-एक्सपोर्टेबल क्रेडेंशियल बनाते हैं जो सुरक्षित हार्डवेयर से बांधा जाता है। Face ID या PIN उपयोगकर्ता के लिए एकमात्र इंटरफ़ेस बन जाता है।

हॉस्किन्सन सही हैं कि मुख्यधारा के फ़ोन में गंभीर सुरक्षा हार्डवेयर है। Apple का Secure Enclave एक विशेष सबसिस्टम है जो मुख्य प्रोसेसर से अलग है, और कंपनी का कहना है कि यह संवेदनशील डेटा की रक्षा करता है भले ही कोई हमलावर ऐप्लिकेशन-प्रोसेसर कर्नेल को नुकसान पहुंचाए।

Android का Keystore सिस्टम हार्डवेयर-बैक्ड कुंजियों का समर्थन करता है जो नॉन-एक्सपोर्टेबल रह सकते हैं और एक ट्रस्टेड एक्ज़ीक्यूशन एनवायरनमेंट या सुरक्षित एलिमेंट से बांधे जा सकते हैं, StrongBox इम्प्लीमेंटेशन में एक विशेष CPU और अधिक अलगाव की आवश्यकताएं जोड़ी जाती हैं।

Samsung का Knox सिस्टम TrustZone के माध्यम से हार्डवेयर-बैक्ड कुंजी सुरक्षा प्रदान करता है, DualDAR मैनेज्ड वर्क प्रोफ़ाइल डेटा के लिए अतिरिक्त एन्क्रिप्शन लेयर्स जोड़ता है।

हॉस्किन्सन ने Knox वर्क प्रोफ़ाइल को "एक अलग ऑपरेटिंग सिस्टम, हार्डवेयर में अलग सर्किट" के रूप में वर्णित किया।

| मॉडल | कुंजी कहाँ रहती है | कुंजी निकाली जा सकती है? | क्या मैलवेयर अभी भी साइनिंग को धोखा दे सकता है? | लेन-देन के विवरण कैसे सत्यापित किए जाते हैं | सबसे अच्छा उपयोग मामला |

|---|---|---|---|---|---|

| सीड वाक्य वॉलेट | 12-या 24-शब्द के रिकवरी वाक्य से निकाला जाता है, जो अक्सर सॉफ़्टवेयर में संग्रहित या उपयोगकर्ता द्वारा लिखा जाता है | हाँ, संभावित रूप से — गुप्त जानकारी खराब संग्रहण, स्क्रीनशॉट, क्लाउड बैकअप, फ़िशिंग या डिवाइस के नुकसान से उजागर हो सकती है | हाँ — अगर वॉलेट ऐप या डिवाइस नुकसान में है, तो हमलावर उपयोगकर्ता को धोखा दे सकता है या गुप्त जानकारी पूरी तरह से चुरा सकता है | आमतौर पर उसी डिवाइस पर वॉलेट ऐप इंटरफ़ेस के माध्यम से | घर्षण रहित ऑनबोर्डिंग, छोटी राशि, मैनुअल बैकअप के साथ आरामदायक उपयोगकर्ता |

| फ़ोन-आधारित हार्डवेयर-बैक्ड वॉलेट | फ़ोन के सुरक्षित हार्डवेयर के अंदर, जैसे Apple Secure Enclave, Android Keystore/TEE/StrongBox या Samsung Knox-बैक्ड सुरक्षा | आमतौर पर नहीं — कुंजी नॉन-एक्सपोर्टेबल रह सकती है और डिवाइस हार्डवेयर से बांधी जा सकती है | हाँ — कुंजी सुरक्षित रह सकती है, लेकिन एक नुकसान में आई ऐप या OS अभी भी डिवाइस को कुछ खतरनाक के लिए साइन करने की कोशिश कर सकती है | फ़ोन UI, बायोमेट्रिक्स, PIN और वॉलेट प्रॉम्प्ट्स के माध्यम से; सुरक्षा अनुमति UX और इरादे के सत्यापन पर बहुत निर्भर करती है | रोज़ाना भुगतान, रूटीन सेल्फ़ कस्टडी, मुख्यधारा के उपयोगकर्ता, सीडलेस/पासकीज़ स्टाइल ऑनबोर्डिंग |

| समर्पित हार्डवेयर वॉलेट | अलग साइनिंग डिवाइस जैसे Ledger या Trezor के अंदर | आमतौर पर नहीं — कुंजियाँ डिवाइस पर रहने के लिए डिज़ाइन की गई हैं और प्लेनटेक्स्ट में नहीं निकलतीं | बहुत मुश्किल, लेकिन असंभव नहीं — कुंजी बेहतर अलगाव में है, हालांकि हमलावर अभी भी उपयोगकर्ता को खराब लेन-देन की मंज़ूरी देने के लिए धोखा दे सकते हैं | वॉलेट के अपने ट्रस्टेड डिस्प्ले / सुरक्षित स्क्रीन पर, फ़ोन या कंप्यूटर से भौतिक रूप से अलग | बड़ी राशि, लंबे समय तक संग्रहण, उपयोगकर्ता जो अधिक अलगाव और साफ़ खतरे मॉडल चाहते हैं |

समर्पित वॉलेट फायदा रखते हैं

फ़ोन-आधारित सुरक्षित हार्डवेयर और समर्पित साइनिंग डिवाइस अलग-अलग खतरे मॉडल पर काम करते हैं।

Ledger का सुरक्षित एलिमेंट डिवाइस पर एक सुरक्षित स्क्रीन को चलाता है, ताकि उपयोगकर्ता लेन-देन के विवरण को सत्यापित कर सकें भले ही जुड़ा हुआ फ़ोन या लैपटॉप हमले का शिकार हो।

Trezor का ट्रस्टेड डिस्प्ले लेन-देन को साइन करता है, चाहे होस्ट मशीन क्या दिखाती हो। Trezor के नए Safe 3, Safe 5 और Safe 7 मॉडल में सुरक्षित एलिमेंट भी शामिल हैं, इसलिए यह आलोचना कि हार्डवेयर वॉलेट में सुरक्षित सिलिकॉन की कमी है, अब पुरानी हो गई है।

हॉस्किन्सन ने जो कमी बताई है वह एक्सेसिबिलिटी है, क्योंकि Ledger और Trezor को अलग डिवाइस, एक साथी ऐप और एक साइनिंग फ़्लो की आवश्यकता होती है जो लेन-देन को बाधित करता है।

रोज़ाना लेन-देन की मात्रा और रूटीन सेल्फ़ कस्टडी के लिए, फ़ोन संभव प्राथमिक साइनर हैं। बड़ी राशि या उपयोगकर्ता जो सबसे मजबूत उपलब्ध खतरे मॉडल चाहते हैं, समर्पित डिवाइस जिनके डिस्प्ले अलग हैं, उनके साइनिंग स्क्रीन को नुकसान में आई मशीन से भौतिक रूप से अलग रखते हैं, यह सुनिश्चित करते हैं कि होस्ट का मैलवेयर स्क्रीन तक नहीं पहुंच सकता।

भुगतान में AI के एकीकरण से स्टैक में एक परत जोड़ी जाती है। AI एजेंट्स को उपयोगी होने के लिए भुगतान अधिकार की आवश्यकता होती है, लेकिन एक एजेंट को मास्टर निजी कुंजी तक पहुंच देना अधिकांश उपयोगकर्ता जानबूझकर स्वीकार नहीं करेंगे।

व्यवहार्य आर्किटेक्चर बाउंड डिलीगेशन है, जिसमें एक एजेंट को पूर्व निर्धारित सीमाओं के भीतर खर्च करने की अनुमति है, एक निर्धारित अवधि के दौरान, बड़े वॉलेट को नियंत्रित करने वाले क्रेडेंशियल तक पहुंच के बिना।

Base के Spend Permissions दस्तावेज़ में AI-एजेंट खरीदारी को पहले से ही मुख्य उपयोग मामला के रूप में फ्रेम किया गया है, जो रिकरिंग, सीमित स्कोप अथॉराइज़ेशन के लिए है। Coinbase के AgentCore Payments एकीकरण और AWS के स्टेबलकॉइन एजेंट भुगतान टूल्स एजेंट्स के उसी मॉडल को लागू करते हैं बजट कंट्रोल के तहत लेन-देन करते हैं पूर्ण ऑडिट लॉग्स के साथ, बिना सीधे निजी कुंजी तक पहुंच के।

इथेरियम के EIP-4337 ने 26 मिलियन से अधिक स्मार्ट वॉलेट और 170 मिलियन UserOperations को सक्षम किया है, और Pectra के EIP-7702 प्रोग्रामेबल वॉलेट व्यवहार को बाहरी मालिकाना खातों तक विस्तारित करता है, जिससे बैचिंग, गैस स्पॉन्सरशिप, रिकवरी लॉजिक और कस्टम कंट्रोल सक्षम होते हैं।

अनुमति-आधारित, एजेंट-संगत वॉलेट के लिए इंफ्रास्ट्रक्चर पहले से ही मायने रखने वाले पैमाने पर मौजूद है।

एक बार चार्ट 5 अरब सक्रिय पासकीज़, 170 मिलियन UserOperations और 26 मिलियन स्मार्ट वॉलेट दिखाता है, जिसमें 75% उपयोगकर्ता कम से कम एक पासकीज़ सक्षम करते हैं।

एक बार चार्ट 5 अरब सक्रिय पासकीज़, 170 मिलियन UserOperations और 26 मिलियन स्मार्ट वॉलेट दिखाता है, जिसमें 75% उपयोगकर्ता कम से कम एक पासकीज़ सक्षम करते हैं।

आपकी कुंजियाँ, लेकिन आप उन्हें कभी नहीं देखते

"आपकी कुंजियाँ नहीं, आपके सिक्के नहीं" हमेशा एक तकनीकी बात के साथ-साथ एक दार्शनिक स्थिति भी थी, और यह मानती है कि उपयोगकर्ता को क्रिप्टोग्राफ़िक गुप्त जानकारी को सीधे संभालना चाहिए।

फिर भी, यह स्थिति बड़े बाजार वितरण के संपर्क में जीवित नहीं रह सकती। सेल्फ़ कस्टडी का अधिक टिकाऊ संस्करण बायोमेट्रिक-आधारित प्रमाणीकरण और सुरक्षित हार्डवेयर में एक नॉन-एक्सपोर्टेबल कुंजी जनरेट करने की तरह दिखता है, बिना रॉ जानकारी को देखे।

उपयोगकर्ता जो कंट्रोल करता है वह खर्च की सीमा, सत्र कुंजियाँ, डिलीगेटेड अनुमति, रिकवरी लॉजिक और मानव-पठनीय अनुमति फ़्लो हैं।

Apple का सुरक्षित इरादे का तरीका हार्डवेयर को भौतिक रूप से उपयोगकर्ता के इरादे की पुष्टि करने देता है जिसे रूट या कर्नेल सॉफ़्टवेयर भी नकल नहीं कर सकता। Android Keystore ऑपरेशन-वार ऑथेंटिकेशन आवश्यकताओं का समर्थन करता है।

वे क्षमताएं कस्टडी को "क्या आप एक गुप्त रख सकते हैं" से "क्या आप अनुमति देने का इरादा सत्यापित कर सकते हैं" में स्थानांतरित करती हैं।

हॉस्किन्सन के फ्रेमिंग में सबसे तीखी सीमा यह है कि एक नुकसान में आई ऐप्लिकेशन या ऑपरेटिंग सिस्टम हार्डवेयर-बैक्ड कुंजी निकालने में असमर्थ हो सकती है, जबकि डिवाइस पर उसका उपयोग जारी रह सकता है।

कुंजी की निकालने योग्यता और लेन-देन की सुरक्षा अलग-अलग गारंटी हैं, और हालिया इतिहास दिखाता है कि यह अंतर कितना विनाशकारी हो सकता है।

CertiK के विश्लेषण में Bybit घटना का पता चला कि हमलावरों ने साइनर्स को धोखा दिया एक खतरनाक लेन-देन की अनुमति देने के लिए। हमला तब भी सफल रहा जब निजी कुंजी हार्डवेयर से बाहर नहीं निकली थी।

Chainalysis ने रिपोर्ट किया कि नकली ठगी के मामले 2025 में 1,400% बढ़ गए, और AI-सक्षम ठगी ने पारंपरिक ठगी की तुलना में 4.5 गुना अधिक रिटर्न दिया।

फ़ोन-नेटिव सेल्फ़ कस्टडी मॉडल उपयोगकर्ताओं से निजी कुंजियाँ छिपा देगा और एक ही समय में लेन-देन के इरादे, अनुमति UX और खर्च की सीमा को प्राथमिक सुरक्षा सतह बना देगा।

दो ट्रैक्टरीज़

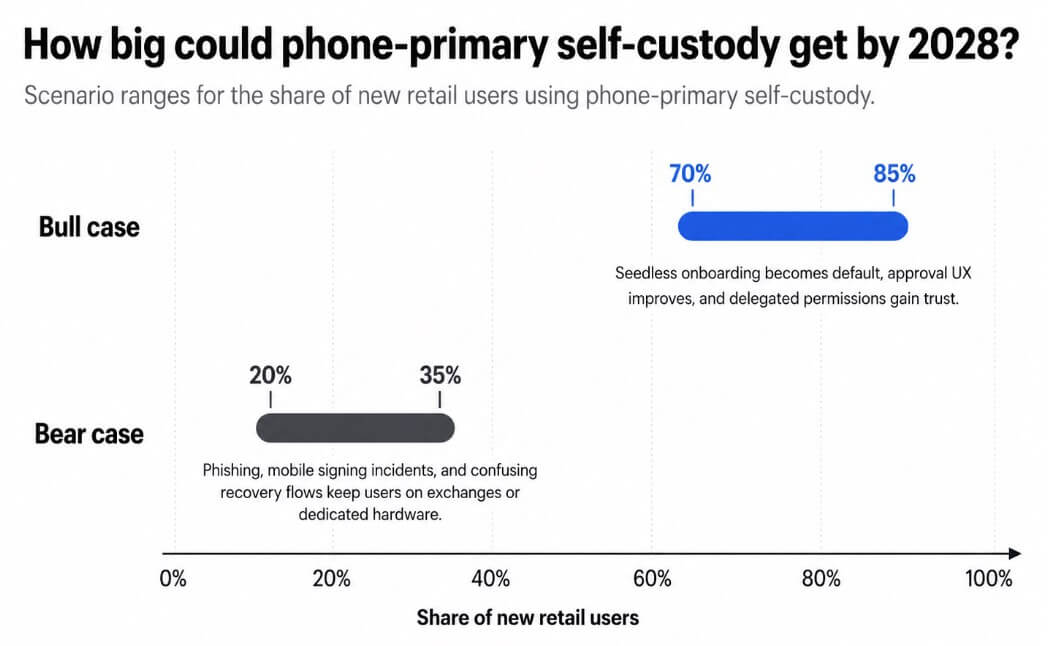

अगर वॉलेट इरादे UX को इतनी अच्छी तरह से हल करते हैं कि उपभोक्ता की भरोसा बनाने के लिए मानकीकृत खर्च की सीमा, रिवोकेबल डिलीगेशन और स्पष्ट अनुमति प्रॉम्प्ट्स का उपयोग करते हैं, तो फ़ोन-प्राइमरी सेल्फ़ कस्टडी 2028 तक नए खुदरा उपयोगकर्ताओं के 70% से 85% तक हो सकती है।

सीडलेस ऑनबोर्डिंग डिफ़ॉल्ट बन जाती है, अकाउंट एब्स्ट्रैक्शन एडवांस फीचर से बेसलाइन अपेक्षा में चला जाता है, और सीड वाक्य उन उपयोगकर्ताओं के लिए एक कॉन्फ़िगरेशन विकल्प बन जाता है जो इसे चाहते हैं।

अगर मोबाइल साइनिंग घटनाएं, फ़िशिंग, नुकसान में आई अनुमति फ़्लो या भ्रमित करने वाली रिकवरी मैकेनिक्स उच्च प्रोफ़ाइल नुकसान पैदा करती रहती हैं, तो फ़ोन-आधारित सेल्फ़ कस्टडी 20% से 35% खुदरा बाजार में अटक जाती है।

जो उपयोगकर्ता फ़ोन वॉलेट मैनिपुलेशन हमले से धन खो देते हैं, उन्हें इसे हैक के रूप में वर्णित करते हैं और एक्सचेंजेस पर वापस जाते हैं।

एक सीनारियो चार्ट 2028 तक फ़ोन-प्राइमरी सेल्फ़ कस्टडी 70% से 85% नए खुदरा उपयोगकर्ताओं तक पहुंचने का प्रोजेक्ट करता है, बुल केस में, और 20% से 35% बीयर केस में।

एक सीनारियो चार्ट 2028 तक फ़ोन-प्राइमरी सेल्फ़ कस्टडी 70% से 85% नए खुदरा उपयोगकर्ताओं तक पहुंचने का प्रोजेक्ट करता है, बुल केस में, और 20% से 35% बीयर केस में।

दोनों ट्रैक्टरीज़ में असहज उप-पाठ एक प्लेटफ़ॉर्म निर्भरता है। अगर सेल्फ़ कस्टडी फ़ोन के अंदर एम्बेड किए गए हार्डवेयर में चली जाती है, तो Apple, Google, Samsung और प्रमुख वॉलेट SDK प्रदाता क्रिप्टो की सुरक्षा आर्किटेक्चर में काफी शक्तिशाली केंद्र बन जाते हैं।

मॉडल तकनीकी रूप से नॉन-कस्टडी रहता है, लेकिन वॉलेट सुरक्षा अधिक ओएस API, एन्क्लेव एक्सेस पॉलिसी और ऐप वितरण नियमों पर निर्भर करती है।

ह पोस्ट कार्डानो के चार्ल्स हॉस्किन्सन का कहना है कि क्रिप्टो वॉलेट का भविष्य iPhone और Android में होगा पहली बार CryptoSlate पर दिखाई दिया।