En Consensus 2026, Charles Hoskinson de Cardano dijo que «los usuarios probablemente nunca deberían tener sus claves privadas», añadiendo que «alguien debería tener las claves privadas por los usuarios».

Argumentó que los chips seguros ya integrados en iPhones, teléfonos Android y dispositivos Samsung superan en rendimiento a los de los dispositivos Ledger y Trezor, y que la mayoría de los usuarios de criptomonedas ya llevan mejor hardware de firma en sus bolsillos sin darse cuenta.

La gestión de claves privadas ha sido un cuello de botella para la adopción minorista desde los primeros días de Bitcoin. Los usuarios tienen problemas con su frase semilla de 12 o 24 palabras, generalmente olvidándola, fotografiándola, almacenándola en notas en la nube o perdiéndola por completo.

Las billeteras de hardware resolvieron el problema de extracción, ya que un Ledger o Trezor generan y almacenan claves que nunca salen del dispositivo en texto plano, introduciendo al mismo tiempo una fricción que los usuarios principales han rechazado consistentemente.

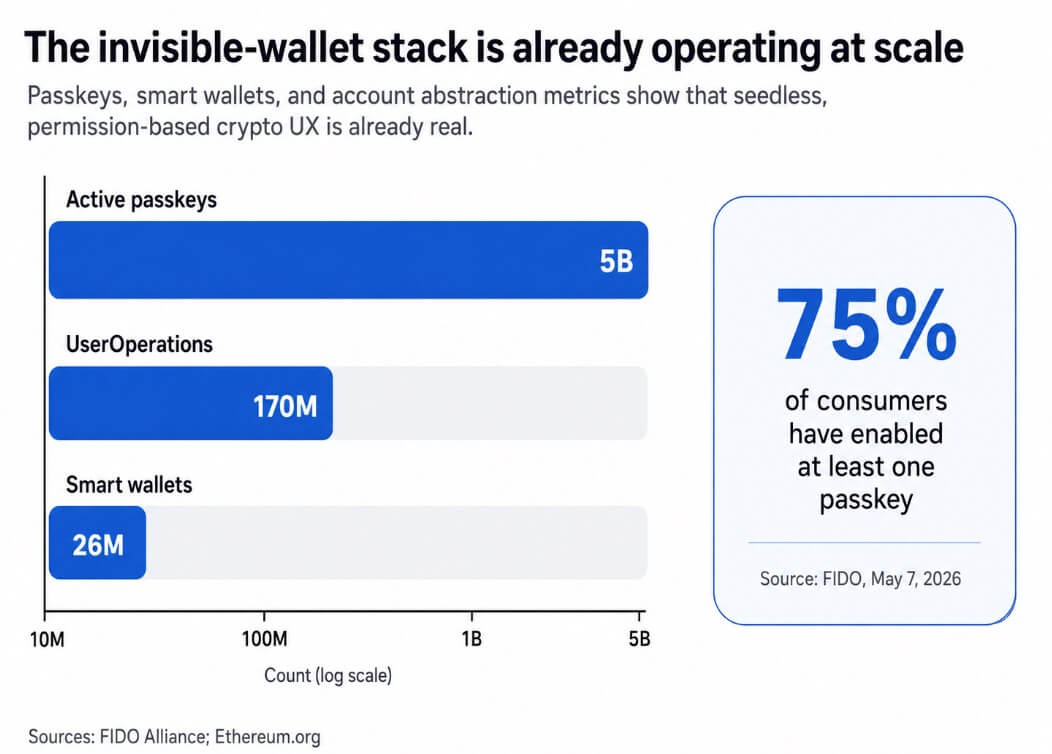

FIDO informó el 7 de mayo que ahora hay 5.000 millones de claves de acceso activas a nivel mundial, con un 75% de consumidores habilitando al menos una. Los usuarios ya aceptan las credenciales vinculadas a dispositivos y desbloqueadas por biometría como parte normal de la autenticación.

La billetera inteligente de Coinbase hace operativa esta idea permitiendo a los usuarios registrarse sin una frase de recuperación, usando claves de acceso de Apple o Google, y creando una credencial no exportable vinculada a hardware seguro. Face ID o un PIN se convierten en la única interfaz que el usuario necesita.

Hoskinson tiene razón en que los teléfonos principales cuentan con hardware de seguridad serio. El Secure Enclave de Apple es un subsistema dedicado aislado del procesador principal, y la empresa dice que protege datos sensibles incluso si un atacante compromete el kernel del procesador de aplicaciones.

El sistema Keystore de Android soporta claves respaldadas por hardware que pueden permanecer no exportables y vincularse a un Entorno de Ejecución Confiable o elemento seguro, con implementaciones StrongBox que añaden una CPU dedicada y requisitos adicionales de aislamiento.

El sistema Knox de Samsung proporciona protección de claves respaldadas por hardware a través de TrustZone, con DualDAR añadiendo capas adicionales de cifrado para datos de perfiles de trabajo gestionados.

Hoskinson describió el perfil de trabajo Knox como «un sistema operativo separado, circuitos separados en el hardware».

| Modelo | Dónde vive la clave | ¿Se puede extraer la clave? | ¿Puede el malware aún engañar la firma? | Cómo se verifican los detalles de la transacción | Mejor caso de uso |

|---|---|---|---|---|---|

| Billetera con frase semilla | Derivada de una frase de recuperación de 12 o 24 palabras, a menudo almacenada en software o escrita por el usuario | Sí, potencialmente — el secreto puede exponerse mediante mal almacenamiento, capturas de pantalla, copias de seguridad en la nube, phishing o compromiso del dispositivo | Sí — si la aplicación de la billetera o el dispositivo se ven comprometidos, el atacante podría engañar al usuario o robar directamente el secreto | Generalmente a través de la interfaz de la aplicación de la billetera en el mismo dispositivo | Registro de bajo fricción, saldos pequeños, usuarios cómodos con copia de seguridad manual |

| Billetera de hardware basada en teléfono | En el hardware seguro de un teléfono, como Apple Secure Enclave, Android Keystore/TEE/StrongBox o protecciones respaldadas por Knox de Samsung | Generalmente no — la clave puede permanecer no exportable y vinculada al hardware del dispositivo | Sí — la clave puede seguir protegida, pero una aplicación u OS comprometida aún podría intentar hacer que el dispositivo firme algo malicioso | A través de la interfaz del teléfono, biometría, PIN y avisos de la billetera; la seguridad depende mucho de la experiencia de aprobación y la verificación de intención | Pagos cotidianos, custodia personal rutinaria, usuarios principales, registro sin frase semilla/estilo clave de acceso |

| Billetera de hardware dedicado | En un dispositivo de firma separado como Ledger o Trezor | Generalmente no — las claves están diseñadas para permanecer en el dispositivo y no salir en texto plano | Mucho más difícil, pero no imposible — la clave está mejor aislada, aunque los atacantes aún podrían intentar engañar al usuario para que apruebe una transacción maliciosa | En la propia pantalla confiable / pantalla segura de la billetera, físicamente separada del teléfono o computadora | Saldos mayores, almacenamiento a largo plazo, usuarios que quieren mayor aislamiento y un modelo de amenaza más limpio |

Las billeteras dedicadas tienen ventaja

El hardware seguro basado en teléfonos y los dispositivos dedicados de firma funcionan bajo modelos de amenaza diferentes.

El elemento seguro de Ledger impulsa una pantalla segura en el propio dispositivo, así que los usuarios pueden verificar los detalles de la transacción incluso cuando el teléfono o portátil conectado esté bajo ataque.

La pantalla confiable de Trezor muestra la transacción que se firma, independientemente de lo que muestre la máquina anfitriona. Los nuevos modelos Safe 3, Safe 5 y Safe 7 de Trezor también incluyen elementos seguros, por lo que la crítica de que las billeteras de hardware carecen de silicio seguro ya está obsoleta.

La debilidad que identificó Hoskinson es la accesibilidad, ya que Ledger y Trezor requieren un dispositivo separado, una aplicación complementaria y un flujo de firma que interrumpe la transacción.

Para volúmenes diarios de transacciones y custodia personal rutinaria, los teléfonos son firmantes primarios plausibles. Para saldos mayores o usuarios que quieran el modelo de amenaza más fuerte disponible, los dispositivos dedicados con pantallas aisladas mantienen la pantalla de firma físicamente separada de la máquina comprometida, asegurando que el malware de la máquina anfitriona no pueda alcanzar la pantalla.

La integración de la IA en los pagos añade una capa más a la pila. Los agentes de IA necesitan autoridad de pago para ser útiles, pero otorgar a un agente acceso a una clave privada maestra es algo que la mayoría de los usuarios no aceptarían conscientemente.

La arquitectura viable es la delegación limitada, consistente en un agente autorizado para gastar dentro de límites preestablecidos, durante un período determinado, sin acceso a la credencial que controla la billetera más amplia.

La documentación de Permisos de Gasto de Base ya presenta las compras de agentes de IA como un caso de uso central para autorizaciones recurrentes y de alcance limitado. La integración AgentCore Payments de Coinbase y la herramienta de pago para agentes de stablecoins de AWS implementan el mismo modelo de agentes transaccionando bajo controles presupuestarios con registros completos de auditoría, sin acceso directo a claves privadas.

La EIP-4337 de Ethereum ha habilitado más de 26 millones de billeteras inteligentes y 170 millones de UserOperations, y la EIP-7702 de Pectra extiende el comportamiento programable de las billeteras a cuentas externamente controladas, permitiendo agrupación, patrocinio de gas, lógica de recuperación y controles personalizados.

La infraestructura para billeteras basadas en permisos y compatibles con agentes ya existe a una escala significativa.

Un gráfico de barras muestra 5.000 millones de claves de acceso activas, 170 millones de UserOperations y 26 millones de billeteras inteligentes, con un 75% de consumidores habilitando al menos una clave de acceso.

Un gráfico de barras muestra 5.000 millones de claves de acceso activas, 170 millones de UserOperations y 26 millones de billeteras inteligentes, con un 75% de consumidores habilitando al menos una clave de acceso.

Tus claves, pero nunca las ves

«No tus claves, no tus monedas» siempre fue tanto una postura filosófica como técnica, y asume que los usuarios deberían manejar secretos criptográficos directamente.

Sin embargo, esta postura podría no sobrevivir al contacto con la distribución masiva. La versión más duradera de la custodia personal parece ser la autenticación basada en biometría y la generación de una clave no exportable en hardware seguro, sin ver el material crudo de la clave.

Lo que el usuario controla son los límites de gasto, claves de sesión, asignaciones delegadas, lógica de recuperación y flujos de aprobación legibles por humanos.

El mecanismo de intención segura de Apple permite que el hardware confirme físicamente la intención del usuario de una manera que ni el software root ni el kernel puedan falsificar. Android Keystore admite requisitos de autenticación por operación.

Esas capacidades trasladan la custodia de «¿puedes guardar un secreto?» a «¿puedes verificar lo que quisiste autorizar?».

La limitación más aguda en el marco de Hoskinson es que una aplicación o sistema operativo comprometido podría no poder extraer una clave respaldada por hardware mientras aún pueda usarla en el dispositivo.

La no extracción de claves y la seguridad de transacciones son garantías separadas, y la historia reciente muestra cómo esa diferencia puede resultar catastrófica.

El análisis de CertiK sobre el incidente de Bybit encontró que los atacantes engañaron a los firmantes para que autorizaran una transacción maliciosa. El ataque tuvo éxito incluso cuando la clave privada nunca salió del hardware.

Chainalysis informó que las estafas de suplantación crecieron más de 1.400% en 2025, y las estafas habilitadas por IA produjeron 4,5 veces más ganancias que las tradicionales.

Un modelo de custodia personal nativo en teléfonos ocultaría las claves privadas de los usuarios y, al mismo tiempo, haría que la intención de transacción, la experiencia de aprobación y los límites de gasto fueran la superficie principal de seguridad.

Dos trayectorias

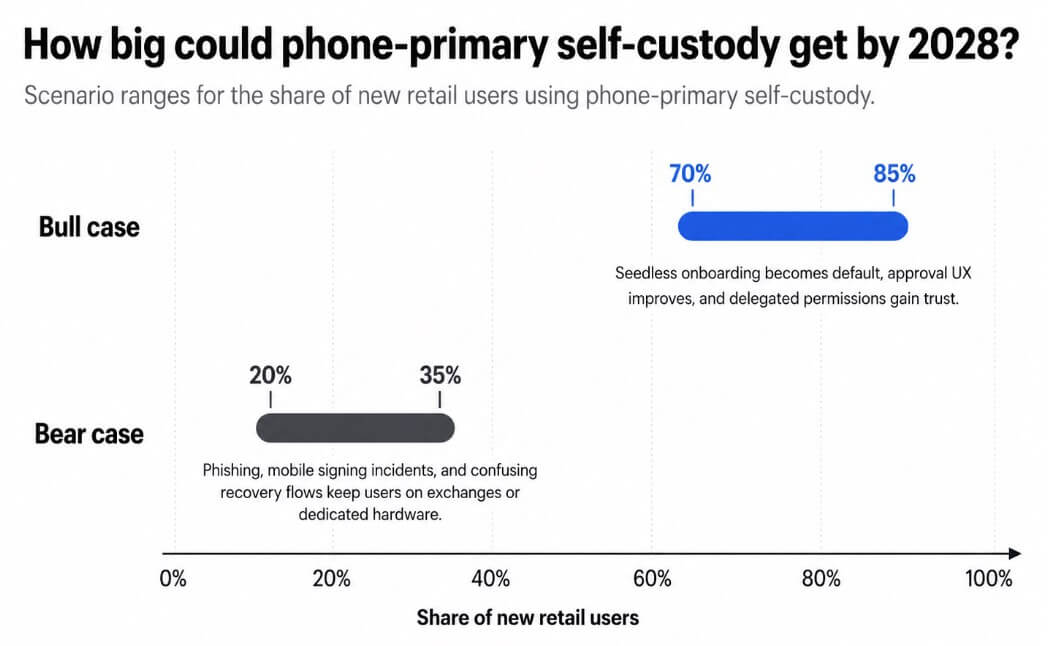

Si las billeteras resuelven suficientemente bien la experiencia de usuario de intención para ganar la confianza del consumidor mediante límites de gasto estandarizados, delegación revocable y avisos claros de aprobación, la custodia personal basada en teléfonos podría representar del 70% al 85% de los nuevos usuarios minoristas para 2028.

El registro sin frase semilla se convierte en predeterminado, la abstracción de cuentas pasa de característica avanzada a expectativa básica, y la frase semilla se vuelve una opción de configuración para los usuarios que la quieran.

Si los incidentes de firma móvil, el phishing, los flujos de aprobación comprometidos o las mecánicas confusas de recuperación siguen produciendo pérdidas de alto perfil, la custodia personal basada en teléfonos se estancará entre el 20% y el 35% del mercado minorista de criptomonedas.

Los usuarios que pierden fondos debido a un ataque de manipulación de billetera en el teléfono lo describen como un hackeo y vuelven a las exchanges.

Un gráfico de escenarios proyecta que la custodia personal basada en teléfonos alcanzará del 70% al 85% de los nuevos usuarios minoristas para 2028 en el caso alcista, y del 20% al 35% en el caso bajista.

Un gráfico de escenarios proyecta que la custodia personal basada en teléfonos alcanzará del 70% al 85% de los nuevos usuarios minoristas para 2028 en el caso alcista, y del 20% al 35% en el caso bajista.

El subtexto incómodo en cualquiera de las trayectorias es la dependencia de la plataforma. Si la custodia personal pasa a estar integrada en el hardware de los teléfonos, entonces Apple, Google, Samsung y los principales proveedores de SDK para billeteras se convertirán en centros muy poderosos en la arquitectura de seguridad de las criptomonedas.

El modelo sigue siendo no custodial en sentido técnico, pero la seguridad de la billetera depende más de las API del sistema operativo, políticas de acceso a los entornos seguros y reglas de distribución de aplicaciones.

La publicación Charles Hoskinson de Cardano dice que el futuro de las billeteras cripto estará dentro de iPhones y Androids apareció primero en CryptoSlate.