কনসেন্সাস 2026-এ, Cardano-র চার্লস হোসকিনসন বলেছেন যে "ব্যবহারকারীদের কখনওই তাদের প্রাইভেট কী থাকা উচিত নয়," এবং যোগ করেছেন যে "কিছু কিছু ব্যবহারকারীদের জন্য প্রাইভেট কী রাখা উচিত।"

তিনি যুক্তি দিয়েছেন যে iPhone, Android ফোন এবং Samsung ডিভাইসে আগে থেকেই যুক্ত সুরক্ষিত চিপগুলি Ledger এবং Trezor ডিভাইসের চেয়ে ভালো কাজ করে, এবং অধিকাংশ ক্রিপ্টো ব্যবহারকারী ইতিমধ্যেই তাদের পকেটে আরও ভালো সাইনিং হার্ডওয়্যার বহন করে যা তারা বুঝতেই পারে না।

প্রাইভেট কী ম্যানেজমেন্ট খুচরা অ্যাডপশন-এর জন্য একটি বাধা হয়ে দাঁড়িয়েছে যখন থেকে Bitcoin-এর প্রথম দিন থেকে। ব্যবহারকারীরা 12-বা 24-শব্দের সিড ফ্রেজের সাথে সমস্যায় পড়ে, সাধারণত এটি ভুলে যায়, ছবি তোলে, ক্লাউড নোটে সংরক্ষণ করে বা পুরোপুরি হারিয়ে ফেলে।

হার্ডওয়্যার ওয়ালেট এক্সট্রাকশন সমস্যার সমাধান করেছে, কারণ Ledger বা Trezor কী তৈরি করে এবং সংরক্ষণ করে যা কখনওই ডিভাইস থেকে প্লেইন টেক্সটে বের হয় না, যখন একটি ঘর্ষণ আনে যা মূল ব্যবহারকারীরা ধারাবাহিকভাবে প্রত্যাখ্যান করেছে।

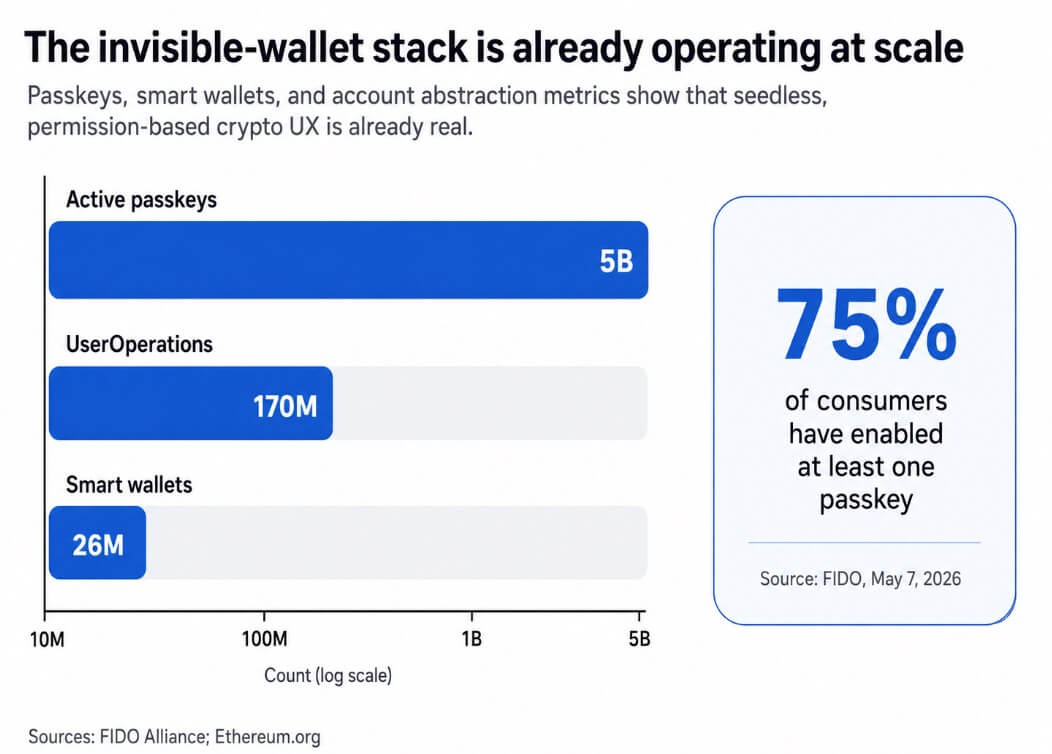

FIDO 7 মে রিপোর্ট করেছে যে এখন বিশ্বব্যাপী 5 বিলিয়ন সক্রিয় পাসকী, যেখানে 75% গ্রাহক কমপক্ষে একটি সক্রিয় করেছে। ব্যবহারকারীরা ইতিমধ্যেই ডিভাইস-বাউন্ড, বায়োমেট্রিক-আনলক ক্রেডেনশিয়ালকে প্রমাণীকরণের স্বাভাবিক অংশ হিসেবে গ্রহণ করেছে।

Coinbase-এর স্মার্ট ওয়ালেট এটিকে কার্যকর করে ব্যবহারকারীদের রিকভারি ফ্রেজ ছাড়াই অনবোর্ড করতে দেয়, Apple বা Google পাসকী ব্যবহার করে, এবং সুরক্ষিত হার্ডওয়্যারে বাধ্য একটি অন-এক্সপোর্টেবল ক্রেডেনশিয়াল তৈরি করে। Face ID বা PIN হয়ে যায় ব্যবহারকারীর একমাত্র ইন্টারফেস।

হোসকিনসন ঠিকই বলেছেন যে মূল ফোনগুলিতে গুরুতর সুরক্ষা হার্ডওয়্যার রয়েছে। Apple-এর Secure Enclave একটি নিবিড় সাবসিস্টেম যা মূল প্রসেসর থেকে আলাদা করা হয়েছে, এবং সংস্থাটি বলে যে এটি সংবেদনশীল তথ্যকে সুরক্ষিত রাখে এমনকি যদি কোনো আক্রমণকারী অ্যাপ্লিকেশন-প্রসেসর কার্নেলকে ক্ষতিগ্রস্ত করে।

Android-এর Keystore সিস্টেম হার্ডওয়্যার-বাউন্ড কী সমর্থন করে যা অন-এক্সপোর্টেবল থাকতে পারে এবং Trusted Execution Environment বা সুরক্ষিত উপাদানে বাধ্য থাকতে পারে, StrongBox ইমপ্লিমেন্টেশন একটি নিবিড় CPU এবং আরও আলাদা করার প্রয়োজনীয়তা যোগ করে।

Samsung-এর Knox সিস্টেম TrustZone এর মাধ্যমে হার্ডওয়্যার-বাউন্ড কী সুরক্ষা প্রদান করে, DualDAR ম্যানেজড ওয়ার্ক প্রোফাইল ডেটার জন্য আরও এনক্রিপশন স্তর যোগ করে।

Hoskinson Knox ওয়ার্ক প্রোফাইলকে "একটি আলাদা অপারেটিং সিস্টেম, হার্ডওয়্যারে আলাদা সার্কিট" বলেছেন।

| মডেল | কী কোথায় থাকে | কী বের করা যায়? | ম্যালওয়্যার কি এখনও সাইনিং ধোঁকা দিতে পারে? | ট্রানজেকশন বিবরণ কীভাবে যাচাই করা হয় | েরা ব্যবহার ক্ষেত্র |

|---|---|---|---|---|---|

| সিড ফ্রেজ ওয়ালেট | 12-বা 24-শব্দের রিকভারি ফ্রেজ থেকে উৎপন্ন, প্রায়শই সফটওয়্যারে সংরক্ষণ করা বা ব্যবহারকারী লিখে রাখে | হ্যাঁ, সম্ভাব্য — গোপনীয় তথ্য খারাপ স্টোরেজ, স্ক্রিনশট, ক্লাউড ব্যাকআপ, ফিশিং বা ডিভাইস ক্ষতিগ্রস্ত হলে প্রকাশিত হতে পারে | হ্যাঁ — ওয়ালেট অ্যাপ বা ডিভাইস ক্ষতিগ্রস্ত হলে, আক্রমণকারী ব্যবহারকারীকে ধোঁকা দিতে পারে বা গোপনীয় তথ্য চুরি করতে পারে | সাধারণত একই ডিভাইসে ওয়ালেট অ্যাপ ইন্টারফেসের মাধ্যমে | কম ঘর্ষণ সহ অনবোর্ডিং, ছোট ব্যালেন্স, ম্যানুয়াল ব্যাকআপে আরামদায়ক ব্যবহারকারীরা |

| ফোন-ভিত্তিক হার্ডওয়্যার-বাউন্ড ওয়ালেট | ফোনের সুরক্ষিত হার্ডওয়্যারের ভিতরে, যেমন Apple Secure Enclave, Android Keystore/TEE/StrongBox বা Samsung Knox-বাউন্ড সুরক্ষা | সাধারণত না — কী অন-এক্সপোর্টেবল থাকতে পারে এবং ডিভাইস হার্ডওয়্যারে বাধ্য থাকতে পারে | হ্যাঁ — কী সুরক্ষিত থাকতে পারে, কিন্তু ক্ষতিগ্রস্ত অ্যাপ বা OS এখনও ডিভাইসকে কোনো খারাপ ট্রানজেকশন সাইন করতে বলতে পারে | ফোনের UI, বায়োমেট্রিক্স, PIN এবং ওয়ালেট প্রম্পটের মাধ্যমে; সুরক্ষা অনেকটাই অনুমোদন UX এবং ইন্টেন্ট যাচাইয়ের উপর নির্ভর করে | প্রতিদিনের পেমেন্ট, নিয়মিত স্ব-সংরক্ষণ, মূল ব্যবহারকারী, সিডলেস/পাসকী স্টাইল অনবোর্ডিং |

| নিবিড় হার্ডওয়্যার ওয়ালেট | আলাদা সাইনিং ডিভাইসের ভিতরে, যেমন Ledger বা Trezor | সাধারণত না — কী ডিভাইসে থাকার জন্য ডিজাইন করা হয়েছে এবং প্লেইন টেক্সটে বের হয় না | অনেক কঠিন, কিন্তু অসম্ভব নয় — কী আরও আলাদা করা হয়, তবুও আক্রমণকারীরা ব্যবহারকারীকে খারাপ ট্রানজেকশন অনুমোদন করতে ধোঁকা দিতে পারে | ওয়ালেটের নিজস্ব বিশ্বস্ত ডিসপ্লে / সুরক্ষিত স্ক্রিনে, ফোন বা কম্পিউটার থেকে ভৌগোলিকভাবে আলাদা | বড় ব্যালেন্স, দীর্ঘমেয়াদী সংরক্ষণ, ব্যবহারকারীরা আরও শক্তিশালী আলাদা করা এবং পরিষ্কার হুমকি মডেল চায় |

নিবিড় ওয়ালেট একটি সুবিধা ধারণ করে

ফোন-ভিত্তিক সুরক্ষিত হার্ডওয়্যার এবং নিবিড় সাইনিং ডিভাইস ভিন্ন হুমকি মডেলে কাজ করে।

Ledger-এর সুরক্ষিত উপাদান ডিভাইসের নিজস্ব সুরক্ষিত স্ক্রিন চালায়, যাতে ব্যবহারকারীরা ট্রানজেকশন বিবরণ যাচাই করতে পারে এমনকি সংযুক্ত ফোন বা ল্যাপটপ আক্রমণের মধ্যে থাকলেও।

Trezor-এর বিশ্বস্ত ডিসপ্লে ট্রানজেকশন সাইন করা দেখায়, হোস্ট মেশিন কী দেখায় তা নির্বিশেষে। Trezor-এর নতুন Safe 3, Safe 5 এবং Safe 7 মডেলগুলিতে সুরক্ষিত উপাদানও রয়েছে, তাই হার্ডওয়্যার ওয়ালেটে সুরক্ষিত সিলিকন নেই বলে যে সমালোচনা এখন পুরানো হয়ে গেছে।

Hoskinson যে অসুবিধা চিহ্নিত করেছেন তা হল অ্যাক্সেসিবিলিটি, কারণ Ledger এবং Trezor একটি আলাদা ডিভাইস, একটি সঙ্গী অ্যাপ এবং একটি সাইনিং ফ্লো চায় যা ট্রানজেকশনকে বাধা দেয়।

প্রতিদিনের ট্রানজেকশন ভলিউম এবং নিয়মিত স্ব-সংরক্ষণের জন্য, ফোনগুলি সম্ভাব্য প্রাথমিক সাইনার। বড় ব্যালেন্স বা ব্যবহারকারীদের জন্য যারা সবচেয়ে শক্তিশালী উপলব্ধ হুমকি মডেল চায়, আলাদা ডিসপ্লে সহ নিবিড় ডিভাইসগুলি সাইনিং স্ক্রিনকে ক্ষতিগ্রস্ত মেশিন থেকে ভৌগোলিকভাবে আলাদা রাখে, নিশ্চিত করে যে হোস্টের ম্যালওয়্যার ডিসপ্লেতে পৌঁছতে পারে না।

AI-কে পেমেন্টে একীভূত করা স্তর যোগ করে। AI এজেন্টদের পেমেন্ট অথরিটি প্রয়োজন যাতে এটি কার্যকর হয়, কিন্তু একটি এজেন্টকে মাস্টার প্রাইভেট কীতে অ্যাক্সেস দেওয়া বেশিরভাগ ব্যবহারকারী সচেতনভাবে গ্রহণ করবে না।

বাস্তবসম্মত আর্কিটেকচার হল বাউন্ড ডেলিগেশন, যা একটি এজেন্ট পূর্বনির্ধারিত সীমার মধ্যে ব্যয় করার অনুমোদন পায়, নির্দিষ্ট সময়ের মধ্যে, ব্যাপক ওয়ালেট নিয়ন্ত্রণ করে এমন ক্রেডেনশিয়ালে অ্যাক্সেস ছাড়াই।

Base-এর Spend Permissions ডকুমেন্টেশন ইতিমধ্যেই AI-এজেন্ট ক্রয়কে মূল ব্যবহার ক্ষেত্র হিসেবে ফ্রিকুয়েন্ট, সীমিত পরিসরের অনুমোদনের জন্য ফ্রেম করেছে। Coinbase-এর AgentCore Payments ইন্টিগ্রেশন এবং AWS-এর স্টেবলকয়েন এজেন্ট পেমেন্ট টুলিং একই মডেল এজেন্টদের বাস্তবায়ন করে বাজেট নিয়ন্ত্রণের অধীনে লেনদেন সম্পূর্ণ অডিট লগ ছাড়াই, সরাসরি প্রাইভেট কী অ্যাক্সেস ছাড়াই।

Ethereum-এর EIP-4337 ইতিমধ্যেই 26 মিলিয়নের বেশি স্মার্ট ওয়ালেট এবং 170 মিলিয়ন UserOperations চালু করেছে, এবং Pectra-এর EIP-7702 প্রোগ্রামযোগ্য ওয়ালেট আচরণকে বাহ্যিকভাবে মালিকানাধীন অ্যাকাউন্ট পর্যন্ত বিস্তৃত করে, ব্যাচিং, গ্যাস স্পনসরশিপ, রিকভারি লজিক এবং কাস্টম নিয়ন্ত্রণ সক্ষম করে।

অনুমতি-ভিত্তিক, এজেন্ট-সামঞ্জস্যপূর্ণ ওয়ালেটের জন্য পরিকাঠামো ইতিমধ্যেই একটি গুরুত্বপূর্ণ পরিমাণে বিদ্যমান।

A bar chart shows 5 billion active passkeys, 170 million UserOperations, and 26 million smart wallets, with 75% of consumers enabling at least one passkey.

A bar chart shows 5 billion active passkeys, 170 million UserOperations, and 26 million smart wallets, with 75% of consumers enabling at least one passkey.

আপনার কী, কিন্তু আপনি কখনও দেখেন না

"Not your keys, not your coins" সবসময় একটি দার্শনিক অবস্থান ছিল একটি প্রযুক্তিগত অবস্থানের মতো, এবং এটি ধরে নেয় যে ব্যবহারকারীদের ক্রিপ্টোগ্রাফিক গোপনীয়তা সরাসরি পরিচালনা করা উচিত।

তবুও, এই অবস্থান ব্যাপক বাজার বিতরণের সংস্পর্শে টিকে থাকতে পারে না। স্ব-সংরক্ষণের আরও টেকসই সংস্করণ বায়োমেট্রিক-ভিত্তিক প্রমাণীকরণ এবং সুরক্ষিত হার্ডওয়্যারে অন-এক্সপোর্টেবল কী তৈরি করার মতো দেখায়, কাঁচা কী উপাদান দেখা ছাড়াই।

ব্যবহারকারী যা নিয়ন্ত্রণ করে তা হল ব্যয়ের সীমা, সেশন কী, ডেলিগেটেড অনুমতি, রিকভারি লজিক এবং মানুষের পড়া যায় এমন অনুমোদন প্রবাহ।

Apple-এর সুরক্ষিত ইন্টেন্ট মেকানিজম হার্ডওয়্যার ব্যবহারকারীর ইন্টেন্টকে ভৌগোলিকভাবে নিশ্চিত করে যে রুট বা কার্নেল সফটওয়্যারও ধোঁকা দিতে পারে না। Android Keystore প্রতি-অপারেশন প্রমাণীকরণ প্রয়োজনীয়তা সমর্থন করে।

এই ক্ষমতাগুলি সংরক্ষণকে "আপনি কি গোপনীয়তা রাখতে পারেন" থেকে "আপনি কি অনুমোদন করতে চেয়েছিলেন তা যাচাই করতে পারেন" এ স্থানান্তর করে।

Hoskinson-এর ফ্রেমিং-এ সবচেয়ে তীক্ষ্ণ সীমাবদ্ধতা হল যে ক্ষতিগ্রস্ত অ্যাপ্লিকেশন বা অপারেটিং সিস্টেম হার্ডওয়্যার-বাউন্ড কী বের করতে পারে না কিন্তু এখনও ডিভাইসে এটি ব্যবহার করতে পারে।

কী অন-এক্সপোর্টেবল এবং ট্রানজেকশন সুরক্ষা আলাদা গ্যারান্টি, এবং সাম্প্রতিক ইতিহাস দেখায় যে এই পার্থক্য কতটা বিপর্যয়কর হতে পারে।

CertiK-এর বিশ্লেষণ Bybit ঘটনার পর দেখা গেছে যে আক্রমণকারীরা সাইনারদের ধোঁকা দিয়ে একটি খারাপ ট্রানজেকশন অনুমোদন করেছিল। আক্রমণ সফল হয়েছিল এমনকি প্রাইভেট কী হার্ডওয়্যার থেকে বের হয়নি।

Chainalysis রিপোর্ট করেছে যে পরিচয় ছেড়ে দেওয়ার প্রতারণা 2025-এ 1,400% বেড়েছে, এবং AI-সক্ষম প্রতারণা প্রচলিত প্রতারণার তুলনায় 4.5 গুণ ফলাফল দিয়েছে।

ফোন-নেটিভ স্ব-সংরক্ষণ মডেল ব্যবহারকারীদের থেকে প্রাইভেট কী লুকিয়ে রাখবে এবং একই সময়ে ট্রানজেকশন ইন্টেন্ট, অনুমোদন UX এবং ব্যয়ের সীমা প্রধান নিরাপত্তা পৃষ্ঠা করবে।

দুটি ট্রাজেক্টরি

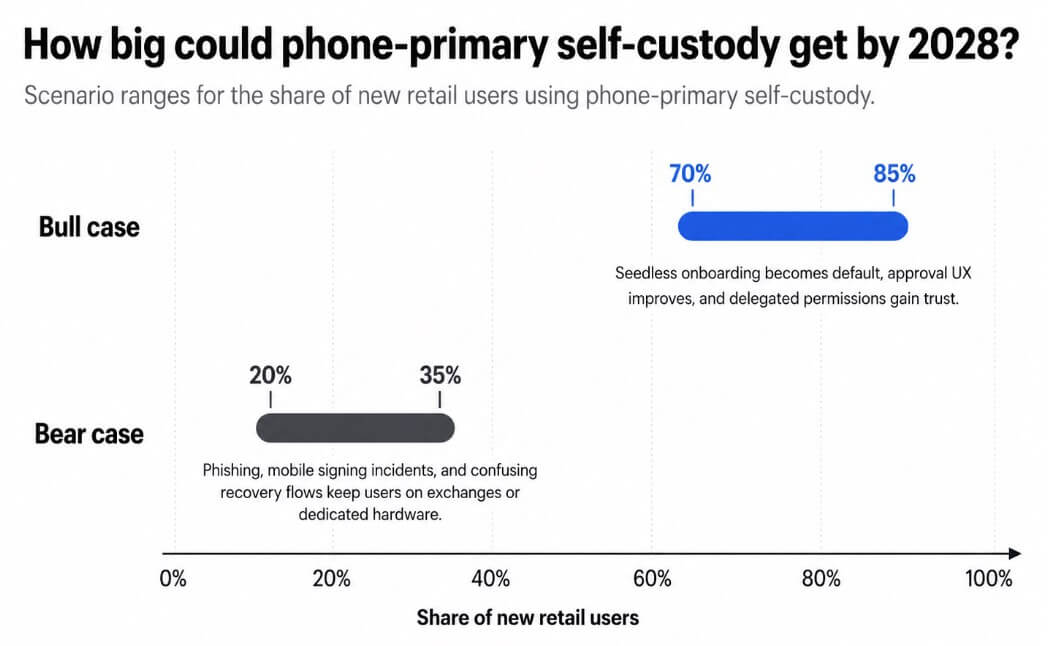

যদি ওয়ালেটগুলি ইন্টেন্ট UX যথেষ্ট ভালো করে গ্রাহকের বিশ্বাস অর্জন করে প্রমাণীকরণের স্ট্যান্ডার্ডাইজড ব্যয়ের সীমা, বাতিলযোগ্য ডেলিগেশন এবং স্পষ্ট অনুমোদন প্রম্পটের মাধ্যমে, ফোন-প্রাইমারি স্ব-সংরক্ষণ 2028 সালের মধ্যে নতুন খুচরা ব্যবহারকারীদের 70% থেকে 85% অবদান রাখতে পারে।

সিডলেস অনবোর্ডিং ডিফল্ট হয়ে যায়, অ্যাকাউন্ট অ্যাবস্ট্রাকশন উন্নত ফিচার থেকে বেসলাইন প্রত্যাশায় চলে যায়, এবং সিড ফ্রেজ হয়ে যায় ব্যবহারকারীদের জন্য একটি কনফিগারেশন অপশন।

যদি মোবাইল সাইনিং ঘটনা, ফিশিং, ক্ষতিগ্রস্ত অনুমোদন প্রবাহ বা বিভ্রান্তিকর রিকভারি মেকানিক্স উচ্চ প্রোফাইল ক্ষতি তৈরি করতে থাকে, ফোন-ভিত্তিক স্ব-সংরক্ষণ 20% থেকে 35% খুচরা বাজার-এ আটকে যাবে।

যে ব্যবহারকারীরা ফোন ওয়ালেট ম্যানিপুলেশন আক্রমণের কারণে অর্থ হারায় তারা এটিকে হ্যাক বলে বর্ণনা করে এবং এক্সচেঞ্জে ফিরে যায়।

A scenario chart projects phone-primary self-custody reaching 70% to 85% of new retail users by 2028 in the bull case, and 20% to 35% in the bear case.

A scenario chart projects phone-primary self-custody reaching 70% to 85% of new retail users by 2028 in the bull case, and 20% to 35% in the bear case.

উভয় ট্রাজেক্টরির অস্বস্তিকর উপ-পাঠ্য হল প্ল্যাটফর্ম নির্ভরতা। যদি স্ব-সংরক্ষণ ফোনের ভিতরে সংযুক্ত হার্ডওয়্যারে চলে যায়, তাহলে Apple, Google, Samsung এবং প্রধান ওয়ালেট SDK প্রদানকারীরা ক্রিপ্টোর নিরাপত্তা আর্কিটেকচারে বেশ শক্তিশালী কেন্দ্র হয়ে যায়।

মডেলটি প্রযুক্তিগত অর্থে স্ব-সংরক্ষণ থাকে, কিন্তু ওয়ালেট নিরাপত্তা OS APIs, এনক্লেভ অ্যাক্সেস নীতি এবং অ্যাপ বিতরণ নিয়মের উপর আরও নির্ভর করে।

The post Cardano's Charles Hoskinson says the future of crypto wallets will be inside iPhones and Androids appeared first on CryptoSlate.